Utilisateurs ayant une expérience dans le domaine de informatique et sécurité elle a l'habitude de tomber sur des termes très techniques que d'autres ne sauraient pas définir. Aujourd'hui, nous allons parler de la DMZ et nous vous expliquerons à quoi cela sert et comment l'activer.

Aujourd'hui, les réseaux informatiques sont un élément essentiel de tout environnement d'entreprise et, en termes de sécurité, il doit être le plus efficace possible si l'on veut que la sécurité règne dans l'environnement de travail. L'une des fonctions du routeur est de bloquer les ports d'entrée du réseau pour le protéger des connexions externes. On parle ici de la DMZ.

Avant d'expliquer ce qu'est la DMZ et à quoi elle sert, nous voulons souligner un facteur très important. Dans tout type d'action qui implique les mots sécurité et informatique, Nous devons être très prudents et toujours effectuer ces configurations si nous avons les connaissances nécessaires ou avons un support professionnel. Cela dit, voyons ce qu'est la DMZ.

Qu'est-ce que la DMZ ?

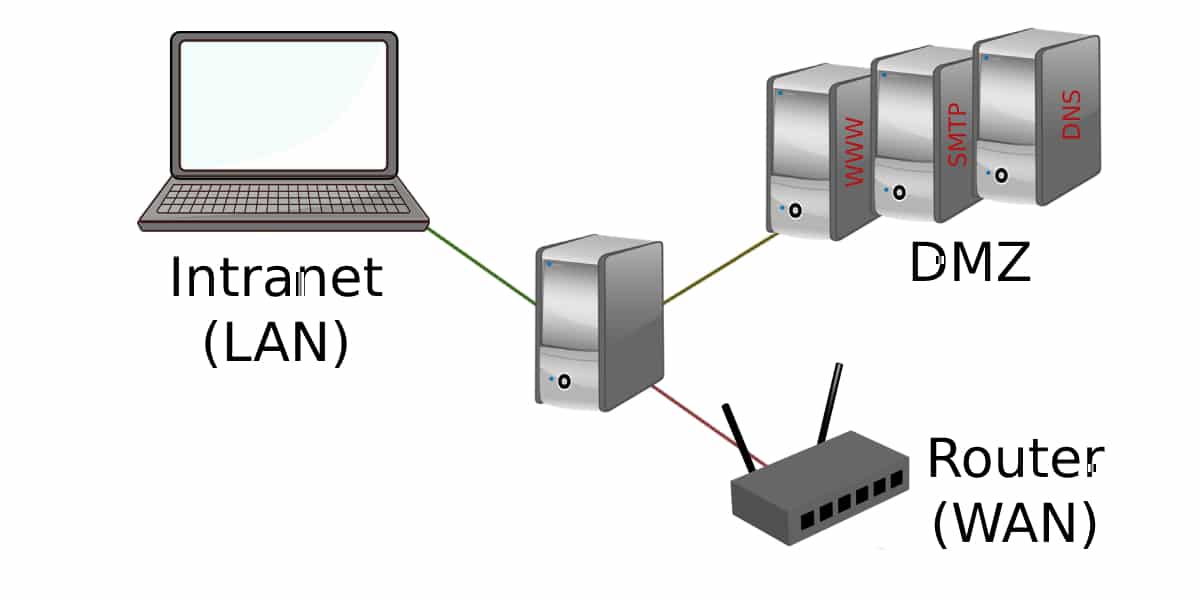

La DMZ ou « zone démilitarisée » est un mécanisme couramment utilisé dans l'environnement des affaires pour protéger les connexions réseau. Il s'agit d'un réseau local (IP privée) qui se situe entre le réseau interne de toute entreprise et le réseau externe à celle-ci (Internet).

Une zone démilitarisée est un réseau isolé qui se trouve au sein du réseau interne d'une entreprise ou d'une organisation. C'est-à-dire la DMZ il agit comme un filtre entre la connexion Internet et le réseau d'ordinateurs privés sur lequel il fonctionne. Ainsi, l'objectif principal est de vérifier que les connexions entre les deux réseaux sont autorisées.

Dans ce réseau se trouvent les fichiers et ressources de l'organisation qui doivent être accessibles depuis Internet (serveurs de messagerie, serveur de fichiers, applications CRM, serveurs DNS ou ERP, pages Web, etc.). Par conséquent, la DMZ établit un "zone de sécurité" de plusieurs ordinateurs connectés au réseau.

Qu'est-ce que c'est?

La DMZ a pour fonction principale de permettre aux ordinateurs ou aux hôtes de fournir des services au réseau externe (e-mail) et de fonctionner comme un filtre de protection pour le réseau interne, agissant comme un « pare-feu » et le protégeant des intrusions malveillantes qui pourraient compromettre la sécurité.

Les DMZ sont couramment utilisées pour localiser les ordinateurs à utiliser comme serveurs, qui doit être accessible par des connexions externes. Ces connexions peuvent être contrôlées à l'aide de la traduction d'adresse de port (PAT).

La DMZ, comme nous l'avons dit, est souvent utilisée dans les environnements d'entreprise, mais elle peut également être utilisée dans un petit bureau ou maison. La DMZ peut être utilisée pour effectuer des tests de pare-feu sur un ordinateur personnel ou parce que nous voulons changer le routeur fourni par l'entreprise.

Activer la DMZ d'un routeur peut être très utile en cas de ne pas pouvoir se connecter à distance depuis l'extérieur de notre réseau. Cela nous permet de voir quelle est la panne si nous ne savons pas si nous avons un problème de port, une configuration d'application ou une panne DDNS.

Quelle est la configuration typique de la DMZ ?

Les DMZ sont généralement configurés avec deux pare-feu, ajoutant un plus de sécurité au réseau qu'ils protègent. En général, ils sont généralement placés entre un pare-feu qui protège des connexions externes et un autre pare-feu, a trouvé l'entrée du pare-feu du réseau interne ou du sous-réseau.

En fin de compte, les DMZ sont fonctionnalités de sécurité réseau importantes conçues pour protéger les données et empêcher les intrusions indésirables.

Comment configurer la DMZ ?

Pour configurer la DMZ, l'utilisateur doit implémenter une IP déterminée et unique pour l'ordinateur qui a besoin du service. Cette étape est indispensable pour que cette IP ne soit pas perdue et qu'elle soit destinée à un autre ordinateur. Ensuite, les étapes suivantes doivent être suivies :

- Entrez dans le menu Configuration DMZ (Situé sur le routeur. Vous pouvez essayer de le rechercher dans le guide de votre routeur). Nous pouvons également trouver cela dans le domaine de "Configuration avancée des ports".

- Nous sélectionnerons l'option qui nous permet accéder à l'adresse IP.

- Ici, nous allons supprimer le pare-feu que nous voulons retirer.

Avantages et inconvénients de la configuration de la DMZ

Avantages

De manière générale, la configuration de la DMZ offre une plus grande sécurité en termes de sécurité informatique, mais il est à noter que le processus est complexe et ne doit être effectué que par un utilisateur disposant des connaissances nécessaires en matière de sécurité des réseaux.

Généralement, les utilisateurs configurent la DMZ pour optimiser les performances de applications, programmes, jeux vidéo ou services Web et en ligne. Par exemple, l'activation de la DMZ est bénéfique pour jouer avec des consoles, à de nombreuses reprises, nous avons besoin de cette fonctionnalité précisément pour jouer en ligne correctement et ne pas avoir de problèmes avec NAT modéré et ports ouverts.

La configuration DMZ permet désactiver les services qui ne sont pas utilisés pour empêcher d'autres personnes d'accéder à l'information qui contiennent les équipements interconnectés au réseau.

Inconvénients

La configuration de la DMZ est quelque chose que tout le monde ne sait pas faire, donc le faire dans le mauvais sens peut conduire à la possibilité de perdre ou souffrir d'une sorte de copie de toutes les informations dont le système dispose. Par conséquent, il sera strictement nécessaire que seuls ceux qui sont totalement sûrs de ce qu'ils font effectuent cette action.

D'une manière générale, la mise en place de la DMZ est très bénéfique pour les environnements commerciaux dans lesquels il est très nécessaire de fournir le meilleur sécurité dans le concept de connexions réseau. Par conséquent, vous devez avoir des professionnels de l'informatique qui configurent correctement la DMZ.

Sinon, si la confirmation DMZ n'est pas effectuée proprement et en détail, cela peut être très dangereux et peut conduire à perte d'informations de notre équipe ou attirer intrusions externes malveillantes. Nous vous recommandons d'avoir une assistance professionnelle en matière de sécurité informatique si vous envisagez de résoudre ce problème.

Et vous, avez-vous configuré la DMZ de votre routeur ? Faites le nous savoir dans les commentaires.