の分野での経験を持つユーザー ITとセキュリティ 彼女は、他の人がどのように定義してよいか分からないような非常に専門的な用語に出くわすことに慣れています。 今日はについて話します DMZとその目的とアクティブ化の方法について説明します.

今日、コンピュータネットワークはあらゆるビジネス環境の不可欠な部分であり、セキュリティの観点から、セキュリティを職場環境で支配したいのであれば、コンピュータネットワークは可能な限り効果的でなければなりません。 ルーターの機能のXNUMXつは ネットワーク入口ポートをブロックする 外部接続から安全に保つため。 ここでは、 DMZ.

DMZとは何か、そしてそれが何のためにあるのかを説明する前に、非常に重要な要素を強調したいと思います。 言葉を暗示するあらゆるタイプの行動において セキュリティと情報学、 必要な知識がある場合、または専門家のサポートがある場合は、非常に注意して、常にこれらの構成を実行する必要があります。 そうは言っても、DMZが何であるかを見てみましょう。

DMZとは何ですか?

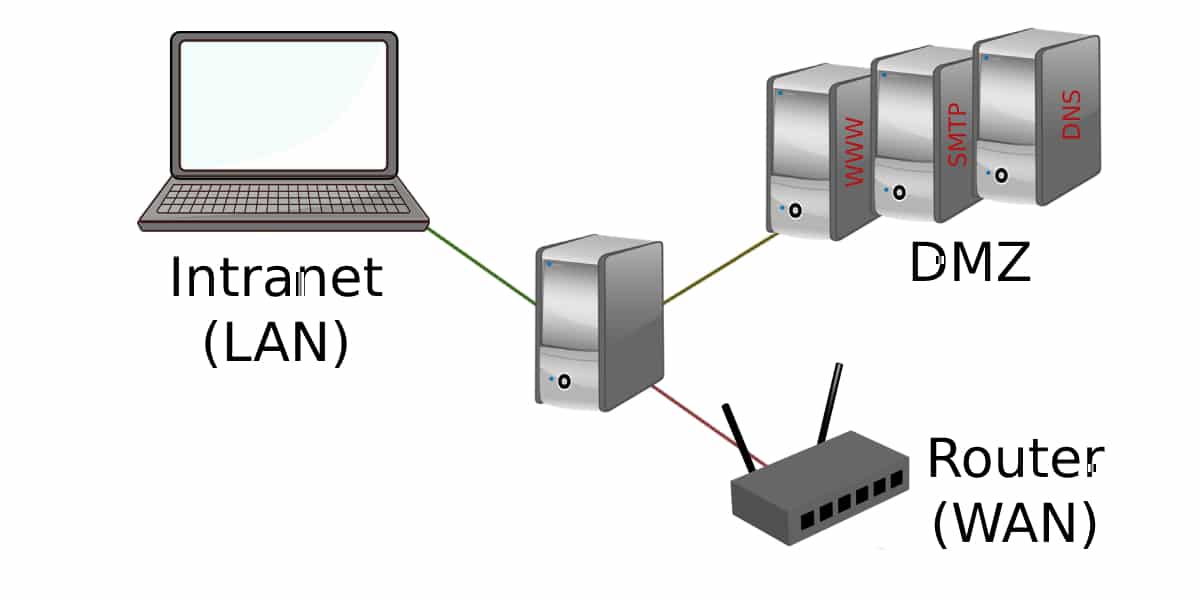

DMZまたは「非武装地帯」は、ビジネス環境で一般的に使用されるメカニズムです。 ネットワーク接続を保護する. 間にあるローカルネットワーク(プライベートIP)です 任意の会社の内部ネットワークとその会社への外部ネットワーク(インターネット)。

非武装地帯は、企業または組織の内部ネットワーク内にある孤立したネットワークです。 つまり、DMZ これは、インターネット接続と、それが動作しているプライベートコンピューターのネットワークとの間のフィルターとして機能します。 したがって、主な目的は、両方のネットワーク間の接続が許可されていることを確認することです。

このネットワークには、インターネットからアクセスできる必要のある組織のファイルとリソース(電子メールサーバー、ファイルサーバー、CRMアプリケーション、DNSまたはERPサーバー、Webページなど)があります。 したがって、DMZは 「セキュリティゾーン」 ネットワークに接続されているいくつかのコンピュータの。

何ですか?

DMZ は、コンピュータまたはホストが外部ネットワーク (電子メール) にサービスを提供できるようにする主な機能を持ち、 内部ネットワーク用の保護フィルター、「ファイアウォール」として機能し、セキュリティを危険にさらす可能性のある悪意のある侵入からファイアウォールを保護します。

DMZが一般的に使用されます サーバーとして使用するコンピューターを見つける、外部接続からアクセスする必要があります。 これらの接続は、ポートアドレス変換(PAT)を使用して制御できます。

DMZは、すでに述べたように、ビジネス環境でよく使用されますが、 小さなオフィスや家。 DMZは次の目的で使用できます ファイアウォールテストを実行する パソコンで、または会社が提供するルーターを変更したいからです。

ルーターのDMZをアクティブ化すると、ネットワークの外部からリモートで接続できない場合に非常に役立ちます。 ポートの問題、アプリケーション構成、またはDDNSの障害があるかどうかわからない場合は、障害が何であるかを見てみましょう。

DMZの一般的な構成は何ですか?

DMZは通常構成されています XNUMX つのファイアウォールを使用、保護するネットワークにセキュリティプラスを追加します。 一般的に、それらは通常配置されます ファイアウォール間 外部接続から保護します および別のファイアウォール、内部ネットワークまたはサブネットファイアウォールのエントリが見つかりました。

最終的に、DMZ は データを安全に保ち、不要な侵入を防ぐように設計された重要なネットワークセキュリティ機能.

DMZを構成する方法は?

DMZを構成するには、ユーザーは サービスを必要とするコンピュータの決定された固有の IP. このステップは、このIPが失われないようにし、別のコンピューターに送信されるようにするために不可欠です。 次に、次の手順に従う必要があります。

- メニューに入る DMZ構成 (ルーター上にあります。ルーターのガイドで検索してみてください)。 私達はまたこれをの領域で見つけることができます 「ポートの詳細設定」。

- 私たちは私たちを可能にするオプションを選択します アクセスIPアドレス.

- ここでは ファイアウォールを削除する 撤回したいこと。

DMZ を構成する利点と欠点

利点

一般に、DMZを構成すると、コンピューターのセキュリティの観点からセキュリティが強化されますが、プロセスは次のようになります。 複雑であり、ネットワーク セキュリティについて必要な知識を持つユーザーのみが行う必要があります。

通常、ユーザーはDMZを構成して次のパフォーマンスを最適化します。 アプリケーション、プログラム、ビデオゲーム、またはWebおよびオンラインサービス。 たとえば、DMZを有効にすると、 コンソールで遊ぶ、多くの場合、オンラインで正しくプレイし、問題が発生しないようにするには、この機能が正確に必要です。 中程度のNATと開いているポート.

DMZ構成により、 に使用されていないサービスを無効にする 他の人が情報に到達するのを防ぐ ネットワークに相互接続されている機器が含まれています。

デメリット

DMZの設定は、誰もがその方法を知っているわけではないため、間違った方法で設定すると、次のような可能性があります。 システムが持っているすべての情報のある種のコピーを失ったり、苦しんだりします。 したがって、自分が何をしているのかを完全に確信している人だけがこの行動を実行することが厳密に必要になります。

一般的に、DMZ の設定は 非常に有益 最高のものを提供することが非常に必要なビジネス環境向け セキュリティ ネットワーク接続の概念で。 したがって、DMZを正しく構成するITプロフェッショナルが必要です。

そうしないと、DMZ確認がきちんと詳細に実行されない場合、非常に危険であり、次のような事態につながる可能性があります。 情報の喪失 私たちのチームのまたは引き付ける 悪意のある外部からの侵入。 この問題に対処することを考えている場合は、専門のコンピュータセキュリティサポートを受けることをお勧めします。

そして、あなたはあなたのルーターのDMZを設定しましたか? コメントで教えてください。