¿Qué es el hacking etico y en qué consiste?

La actualidad informativa y tecnológica mundial suele estar llena de noticias sobre descubrimientos y explotación vulnerabilidades en infraestructuras, equipos, sistemas y programas. También, de ataques informáticos, fallos de seguridad y hasta de eventos de ciberguerra entre países, y sus infraestructuras públicas y privadas. Toda esta narrativa suele mantener de moda o viva, a la Cultura Hacker. Es decir, a todo aquello relacionado con el Movimiento Hacking y los Hackers. Pero sobre todo, a aquello relacionado con el «Hacking Ético».

¿Y por qué? Porque, está área de la tecnología informática es la que abarca y procura, por medio de los más expertos profesionales TI, detectar, prevenir, mitigar y resolver cualquier ataque informático antes o después de su ocurrencia. Por tal razón, hoy exploraremos un poco sobre este interesante ámbito TI del Hacking etico.

Y como de costumbre, antes de profundizar en esta presente publicación sobre un punto más relacionado con el ámbito hacker, más específicamente sobre el hacking etico, dejaremos para aquellos interesados los enlaces a algunas de nuestras anteriores publicaciones relacionadas con el mismo. Para que así puedan hacerlo fácilmente, en caso de desear incrementar o reforzar sus conocimientos sobre la misma, al finalizar de leer esta presente publicación:

“Muchos son los usuarios que se preguntan cómo proteger el móvil de hackers y robos, dos conceptos diferentes que al final están relacionados. Y aquí te mostraremos muchas útiles y efectivas medidas”. Cómo proteger mi móvil de hackers y robos

Todo sobre el hacking etico

Origen del hacking y los hackers

Revolución Francesa

Como es lógico y razonable, en algunas literaturas existentes se toma como punto de partida del origen del hacking tecnológico o del movimiento hacking moderno, a la época del auge industrial y tecnológico del siglo 19.

Ya que, para esos años el grado actual y progresivo de la existente industrialización y tecnificación empezó a amenazar el delicado balance existente. El balance entre los dueños de la riqueza producida y los ocupantes de los puestos de trabajo, quienes eran los que la producían.

Más exactamente, se suele citar momentos de la Revolución Francesa, en los que se empezaba a usar las tarjetas perforadas. Que eran lo más cercano a los programas de software, en algunos dispositivos o maquinarias, tales como, la llamada máquina del «Telar de Jacquard«.

Primer ataque informático

Es decir, las tarjetas perforadas eran utilizadas para automatizar dicho telar. Todo esto, por medio de un sistema semejante a una especie de código creado, empleando las lecturas de los agujeros como números binarios “uno” (1) y “cero” (0), tal como, en los ordenadores modernos.

Logrando así, codificar y almacenar los patrones textiles complejos en las tarjetas perforadas. Y en consecuencia, minimizando y prescindiendo de las grandes habilidades de los tejedores expertos para producir tela de lujo. Es decir, redujo el número de vacantes de empleo para dicho sector.

Esto dio como resultado, uno de los primeros ataques informáticos conocidos, por así llamarlo. Dado, por parte de los tejedores enojados (hackers maliciosos) contra los Telares de Jacquard (máquinas u ordenadores textiles). Mediante el lanzamiento de zapatos de madera sobre los mismos, con el objetivo de bloquear sus mecanismos y dañarlos.

Lo que suele tomarse como el equivalente a, uno de los primeros ataque de denegación de servicio o un sabotaje informático, a equipos informatizados en lugares de trabajo.

La actualidad hacker

Origen del Movimiento Hacking

Ya en nuestros tiempos modernos, durante los siglos 20 y 21, los hackers modernos suelen ser más específicamente asociados a las Tecnologías de la Información y la Comunicación (TIC).

Ya que, con estas suelen realizar sus actividades, propagar sus conocimientos e ideas, y difundir sus acciones. Sustituyendo así, a los actos físicos, o la propaganda por medio de papel y lápiz, o medios tradicionales de comunicación (prensa escrita, radio y televisión).

En consecuencia, ahora los hackers modernos están más directamente relacionados con el uso del Internet por medio de ordenadores, móviles, tabletas, u otros equipos. Y principalmente, mediante el empleo de programas de software libre y código abierto.

Relación con el Movimiento del Software libre

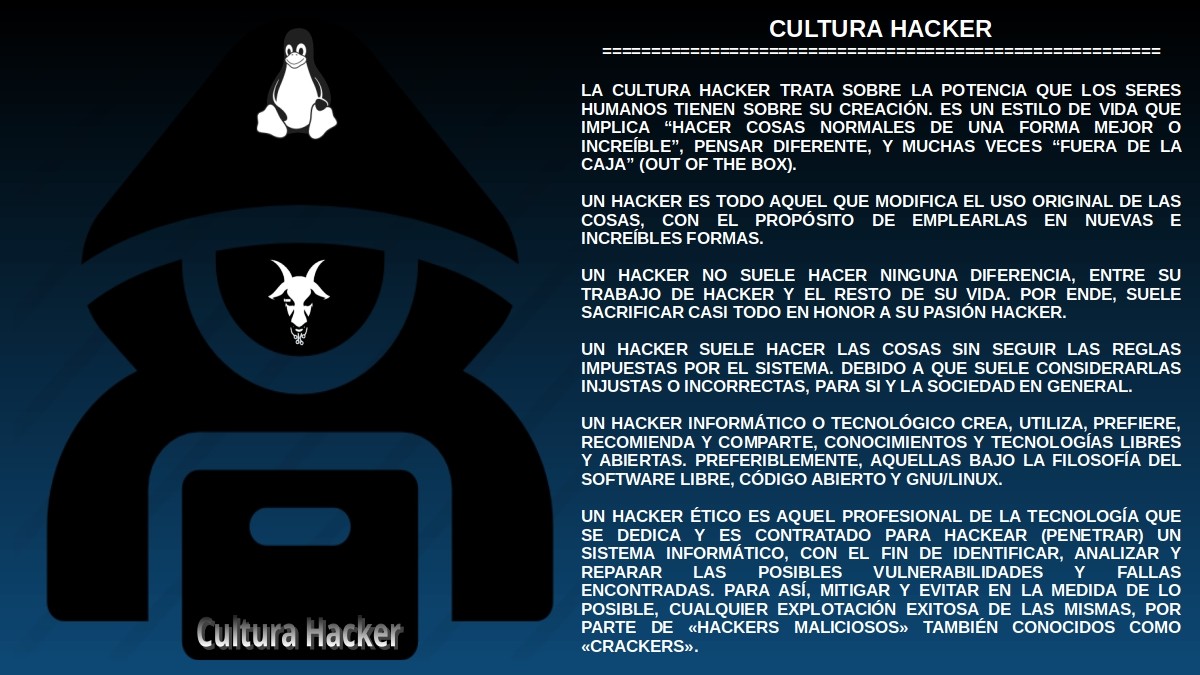

Esto más que todo, debido a que el origen del término «Hacker» suele ubicarse alrededor de la segunda mitad del siglo 20. Y tiende a asociarse, con los clubs y laboratorios del Instituto de Tecnología de Massachusetts (Massachusetts Institute of Technology, en inglés, o simplemente MIT).

Ya que, sus trabajadores y miembros fueron los precursores de acuñar la cultura hacker. Estos, a finales de los años 50, le asignaban dicho nombre (hacker) a los integrantes del grupo que se encargaban de solucionar problemas técnicos. Muchos de los cuales, eran resueltos por medio de una filosofía de empleo de conocimientos y herramientas libres, que compartían entre sí y con otros.

Por tal razón, se suele asociar el Movimiento hackers al Movimiento del Software Libre (SL) y de Código Abierto (CA). Ya que, el segundo nace del primero debido a la necesidad de contar con conocimientos y tecnologías alternativas propias, seguras y confiables para el logro de sus objetivos.

¿Qué es el Hacking y los Hackers informáticos?

Origen de la palabra Hacker

Se dice, que el origen de la palabra «Hacker», proviene de la palabra «Hack», en inglés, que significa “hachar o cortar” más el sufijo «er» que se relaciona con «agente o persona que realiza una acción». Esto hace que dicha palabra se relacione directamente con los árboles. Por ende, antiguamente decir que una persona era hacker, hacía referencia a una persona encargada de ejecutar dicho trabajo, es decir, que trabajaba de leñador.

Pero, con el tiempo está palabra se relacionó con el área de la computación debido a que, cuando los técnicos tenían que arreglar algún dispositivo, frecuentemente empleaban la fuerza bruta. Y por medio de, un golpe seco en la parte lateral de los ordenadores, y demás equipos similares.

Y así, a primeras se puede decir, que la palabra «Hacking» se asocia a resolver problemas cotidianos de formas innovadoras o diferentes, es decir, de forma no tradicional o convencional.

Sin embargo, cuando se trata del ámbito de la Informática y la Computación, se puede expresar que la palabra «Hacking» hace referencia directamente a la búsqueda y explotación de vulnerabilidades de seguridad en infraestructuras tecnológicas (redes, equipos, sistemas y programas).

Hackers informáticos

En consecuencia, un Hacker en términos informáticos puede definirse como, una persona que suele usar y dominar tecnologías informáticas de una manera avanzada o extraordinaria. Para así, acceder a fuentes de conocimiento y plataformas de información (social, política, económica, cultural y tecnológica) con el fin de lograr cambios o demostrar fallos.

Por ende, un Hacker informático siempre anda en la búsqueda permanente de conocimientos tecnológicos, en todo lo relacionado con sistemas informáticos. Y también, sus mecanismos de seguridad, las vulnerabilidades de los mismos, el modo de aprovechar estas vulnerabilidades para diversos fines.

¿Qué tipos de Hackers informáticos existen?

En Internet, suelen encontrarse amplias definiciones y explicaciones sobre dicho tema. Sin embargo, una forma resumida de explicar los tipos de hackers informáticos conocidos es la siguiente:

Hackers de Sombrero Blanco (White Hat)

Son aquellos hackers informáticos dedicados a la corrección de vulnerabilidades de software, definición de metodologías, medidas de seguridad y defensa de sistemas por medio de distintas herramientas. Es decir, son aquellas personas que se dedican a la seguridad en aplicaciones, sistemas operativos y protección de datos sensibles, garantizando de esta forma la confidencialidad de la información de los usuarios.

Por lo que, también se les conoce como «Hackers Éticos» y «Pentesters».

Hackers de «Sombrero Negro» (Black Hat)

Son aquellos hackers informáticos dedicados a la obtención y explotación de vulnerabilidades en sistemas de información, bases de datos, redes informáticas, sistemas operativos, determinados productos de software, entre otros objetivos. Para romper la seguridad de los mismos y lograr fines diversos, que normalmente son en beneficio propio o de grupos criminales de piratas informáticos.

Por lo que, también se les conoce como «Hackers no éticos» y «Crackers».

Hackers de «Sombrero Gris» (Gray Hat)

Son aquellos hackers informáticos que suelen estar entre los 2 bandos, ya que, suelen dedicarse tanto a la obtención y explotación de vulnerabilidades como a la defensa y protección de sistemas. Y otras veces, suelen llevar a cabo operaciones que suelen estar en conflicto desde un punto de vista moral.

Tales como, realizar hackeos (pirateos) a grupos a los que se oponen ideológicamente o ejecutar ciberprotestas hacktivistas que pueden ocasionar ciertos daños directos o colaterales a terceros.

¿Qué es el Hacking etico y en que consiste?

Significado

Llegados a este punto, entendiendo bien el origen y significado del Hacking y los Hackers, solo queda por entender y dominar que es el «Hacking Ético» y en que consiste el mismo.

En términos sencillos, este ámbito TI puede definirse de la siguiente manera:

El Hacking Ético es el campo de acción que define la labor de aquellos profesionales que se dedican y/o son contratados para hackear un sistema informático. Para así, identificar y reparar posibles vulnerabilidades encontradas, lo que evita eficazmente la explotación por parte de «Hackers maliciosos» o «Crackers».

Esto quiere, que dicho ámbito TI consiste en la utilización de personal profesional TI especializado en la realización de pruebas de penetración de sistemas informáticos y de software. Y siempre, con el objetivo de evaluar, fortalecer y mejorar la seguridad de las infraestructuras evaluadas.

Pentesters

Y estos profesionales TI suelen ser llamados «Pentesters». Por lo que su cargo y funciones pueden ser descritos de la siguiente manera:

Un Pentester es un profesional del área de la informática, cuyo trabajo consiste en seguir varios procesos o pasos determinados que garanticen un buen examen o análisis informático. De manera tal, de poder realizar todas las averiguaciones posibles sobre fallos o vulnerabilidades en un sistema informático analizado. Por lo que, muchas veces es llamado Auditor de Ciberseguridad.

En consecuencia, el Pentesting realmente es una forma de Hacking, solo que esta práctica es totalmente legal. Ya que, cuenta con el consentimiento de los propietarios de los equipos que se van a testear, además de tener la intención de causar un daño real para subsanarlo

Herramientas

Existen muchísimas herramientas para ejecutar labores de Hacking etico, es decir, Hacking Tools. Además, de otras herramientas de software similares relacionadas con la Seguridad Informática, por lo que, un primer vistazo a conocer las mismas, puede hacerse por los siguientes enlaces:

Resumen

En resumen, el «hacking etico» es una de muchas ramas de la tecnología informática, que no solamente suelen ser muy emocionantes, sino muy importantes. Ya que, los que ahí se desempeñan, es decir, los hackers éticos (hackers informáticos y pentesters) cumplen la admirable y vital labor de, proteger a gobiernos y empresas.

Y siempre, mediante el análisis legal y autorizado de sus infraestructuras, equipos, sistemas y programas para fortalecerlos. Reduciendo y evitando así, los posibles ataques provenientes de los llamados piratas informáticos, es decir, de los hackers maliciosos o crackers.

Además, esperamos que esta publicación permita a muchos comprender en su justa dimensión el concepto de la palabra «Hacker» y «Cracker», y muchas otras más relacionadas. Entre otras relevantes definiciones, como los tipos de Hackers, y las herramientas que suelen usar para trabajar. Y llegué, si fuese necesario, a “despertar ese hacker que todos llevan por dentro”, esperando hacer grandes cosas, principalmente por el bien de los demás.