के क्षेत्र में अनुभव वाले उपयोगकर्ता आईटी और सुरक्षा वह अत्यधिक तकनीकी शब्दों में आने के लिए काफी अभ्यस्त है जिसे अन्य लोग नहीं जानते होंगे कि कैसे परिभाषित किया जाए। आज हम बात करेंगे DMZ और हम बताएंगे कि यह किस लिए है और इसे कैसे सक्रिय किया जाए.

आज, कंप्यूटर नेटवर्क किसी भी व्यावसायिक वातावरण का एक अनिवार्य हिस्सा हैं और सुरक्षा की दृष्टि से, यह यथासंभव प्रभावी होना चाहिए यदि हम चाहते हैं कि कार्य वातावरण में सुरक्षा का शासन हो। राउटर के कार्यों में से एक है ब्लॉक नेटवर्क प्रवेश बंदरगाहों इसे बाहरी कनेक्शन से सुरक्षित रखने के लिए। यहां हम बात करते हैं DMZ.

DMZ क्या है और इसके लिए क्या है, यह समझाने से पहले, हम एक बहुत ही महत्वपूर्ण कारक पर प्रकाश डालना चाहते हैं। किसी भी प्रकार की क्रिया में जिसका तात्पर्य शब्दों से है सुरक्षा और सूचना विज्ञान, यदि हमारे पास आवश्यक ज्ञान है या पेशेवर समर्थन है, तो हमें बहुत सतर्क रहना चाहिए और हमेशा इन विन्यासों का पालन करना चाहिए। इसके साथ ही, आइए देखें कि डीएमजेड क्या है।

डीएमजेड क्या है?

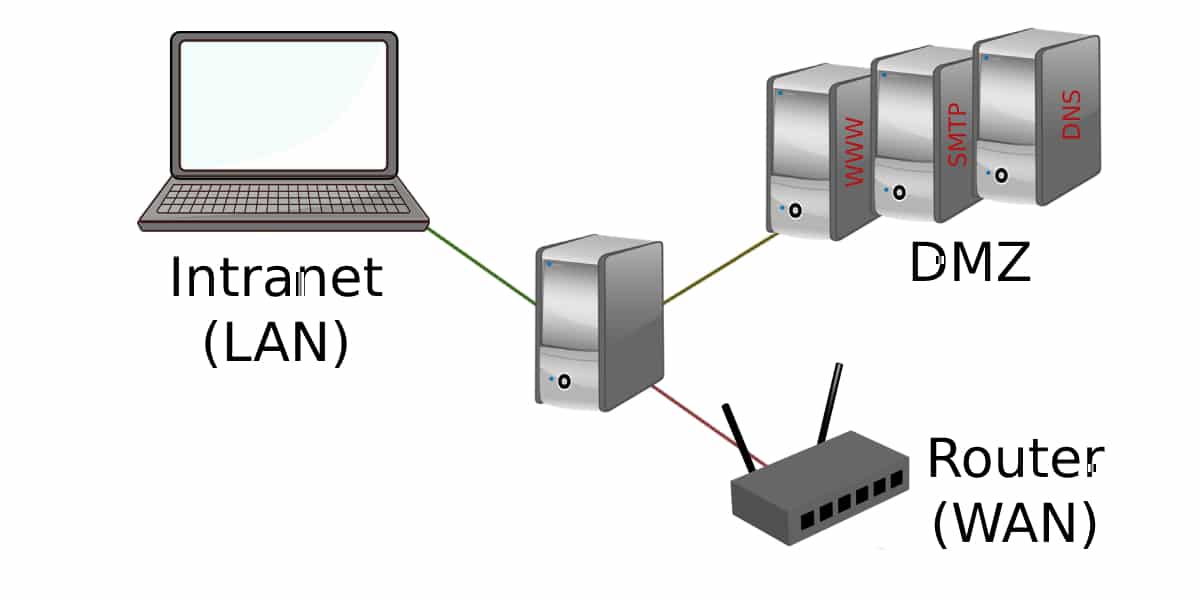

डीएमजेड या "डिमिलिटरीकृत ज़ोन" एक ऐसा तंत्र है जिसका इस्तेमाल आमतौर पर कारोबारी माहौल में किया जाता है: नेटवर्क कनेक्शन की रक्षा करें. यह एक स्थानीय नेटवर्क (निजी आईपी) है जो के बीच स्थित है किसी भी कंपनी का आंतरिक नेटवर्क और उसका बाहरी नेटवर्क (इंटरनेट)।

एक विसैन्यीकृत क्षेत्र एक कंपनी या संगठन के आंतरिक नेटवर्क के भीतर पाया जाने वाला एक अलग नेटवर्क है। यानी डीएमजेड यह इंटरनेट कनेक्शन और निजी कंप्यूटरों के नेटवर्क के बीच एक फिल्टर के रूप में कार्य करता है जहां यह काम कर रहा है। इस प्रकार, मुख्य उद्देश्य यह सत्यापित करना है कि दोनों नेटवर्क के बीच कनेक्शन की अनुमति है।

इस नेटवर्क में संगठन की वे फाइलें और संसाधन स्थित हैं जो इंटरनेट (ईमेल सर्वर, फाइल सर्वर, सीआरएम एप्लिकेशन, डीएनएस या ईआरपी सर्वर, वेब पेज, आदि) से सुलभ होने चाहिए। इसलिए, डीएमजेड एक स्थापित करता है "सुरक्षा क्षेत्र" कई कंप्यूटर जो नेटवर्क से जुड़े होते हैं।

इसके लिए क्या है

डीएमजेड का मुख्य कार्य कंप्यूटर या होस्ट को बाहरी नेटवर्क (ईमेल) को सेवाएं प्रदान करने और एक के रूप में कार्य करने की अनुमति देना है। आंतरिक नेटवर्क के लिए सुरक्षात्मक फिल्टर, "फ़ायरवॉल" के रूप में कार्य करना और इसे दुर्भावनापूर्ण घुसपैठ से बचाना जो सुरक्षा से समझौता कर सकते हैं।

डीएमजेड आमतौर पर उपयोग किए जाते हैं सर्वर के रूप में उपयोग किए जाने वाले कंप्यूटरों का पता लगाने के लिए, जिसे बाहरी कनेक्शन द्वारा एक्सेस किया जाना चाहिए। इन कनेक्शनों को पोर्ट एड्रेस ट्रांसलेशन (पीएटी) का उपयोग करके नियंत्रित किया जा सकता है।

DMZ, जैसा कि हमने कहा है, अक्सर व्यावसायिक वातावरण में उपयोग किया जाता है, लेकिन इसका उपयोग a . में भी किया जा सकता है छोटा कार्यालय या घर. डीएमजेड का उपयोग किया जा सकता है फ़ायरवॉल परीक्षण करें व्यक्तिगत कंप्यूटर पर या क्योंकि हम कंपनी द्वारा प्रदान किए गए राउटर को बदलना चाहते हैं।

हमारे नेटवर्क के बाहर से दूरस्थ रूप से कनेक्ट करने में सक्षम नहीं होने की स्थिति में राउटर के डीएमजेड को सक्रिय करना बहुत उपयोगी हो सकता है। यह हमें यह देखने की अनुमति देता है कि विफलता क्या है यदि हमें नहीं पता कि हमारे पास पोर्ट समस्या है, एप्लिकेशन कॉन्फ़िगरेशन या डीडीएनएस विफलता है।

डीएमजेड का विशिष्ट विन्यास क्या है?

डीएमजेड आमतौर पर कॉन्फ़िगर किए जाते हैं दो फ़ायरवॉल के साथ, उनके द्वारा सुरक्षित किए जाने वाले नेटवर्क में एक सुरक्षा प्लस जोड़ना। सामान्य तौर पर, उन्हें आमतौर पर रखा जाता है फ़ायरवॉल के बीच जो बाहरी कनेक्शन से बचाता है और एक और फ़ायरवॉल, आंतरिक नेटवर्क या सबनेट फ़ायरवॉल की प्रविष्टि मिली।

अंततः, डीएमजेड हैं डेटा को सुरक्षित रखने और अवांछित घुसपैठ को रोकने के लिए डिज़ाइन की गई महत्वपूर्ण नेटवर्क सुरक्षा सुविधाएँ.

डीएमजेड को कैसे कॉन्फ़िगर करें?

डीएमजेड को कॉन्फ़िगर करने के लिए, उपयोगकर्ता को एक लागू करना होगा कंप्यूटर के लिए निर्धारित और अद्वितीय आईपी जिसे सेवा की आवश्यकता है. यह कदम आवश्यक है ताकि यह आईपी खो न जाए और यह किसी अन्य कंप्यूटर के लिए नियत हो। फिर, निम्नलिखित चरणों का पालन किया जाना चाहिए:

- मेनू दर्ज करें डीएमजेड विन्यास (राउटर पर स्थित है। आप इसे अपने राउटर के गाइड में खोजने का प्रयास कर सकते हैं)। हम इसे के क्षेत्र में भी पा सकते हैं "उन्नत पोर्ट कॉन्फ़िगरेशन"।

- हम उस विकल्प का चयन करेंगे जो हमें अनुमति देता है आईपी पते तक पहुंचें.

- यहाँ हम करेंगे फ़ायरवॉल हटाएं जिसे हम वापस लेना चाहते हैं।

DMZ को कॉन्फ़िगर करने के फायदे और नुकसान

लाभ

सामान्य तौर पर, डीएमजेड को कॉन्फ़िगर करना कंप्यूटर सुरक्षा के मामले में अधिक सुरक्षा प्रदान करता है, लेकिन यह ध्यान दिया जाना चाहिए कि प्रक्रिया है जटिल और केवल एक उपयोगकर्ता द्वारा किया जाना चाहिए जिसे नेटवर्क सुरक्षा का आवश्यक ज्ञान है।

आम तौर पर, उपयोगकर्ता प्रदर्शन को अनुकूलित करने के लिए डीएमजेड को कॉन्फ़िगर करते हैं एप्लिकेशन, प्रोग्राम, वीडियो गेम या वेब और ऑनलाइन सेवाएं। उदाहरण के लिए, DMZ को सक्षम करना इनके लिए फायदेमंद है कंसोल के साथ खेलें, कई मौकों पर हमें सही ढंग से ऑनलाइन खेलने के लिए इस कार्यक्षमता की आवश्यकता होती है और इससे कोई समस्या नहीं होती है मध्यम NAT और खुले पोर्ट.

DMZ कॉन्फ़िगरेशन की अनुमति देता है सेवाओं को अक्षम करें जिनका उपयोग नहीं किया जा रहा है अन्य लोगों को सूचना तक पहुँचने से रोकें जिसमें वे उपकरण होते हैं जो नेटवर्क से जुड़े होते हैं।

नुकसान

डीएमजेड की स्थापना कुछ ऐसा है जो हर कोई नहीं जानता कि कैसे करना है, इसलिए इसे गलत तरीके से करने से संभावना हो सकती है सिस्टम के पास मौजूद सभी सूचनाओं में किसी प्रकार की प्रतिलिपि खोना या पीड़ित होना। इसलिए, यह कड़ाई से आवश्यक होगा कि केवल वे ही इस क्रिया को अंजाम दें जो पूरी तरह से आश्वस्त हैं कि वे क्या कर रहे हैं।

सामान्यतया, DMZ की स्थापना करना है बहुत फायदेमंद है उन व्यावसायिक वातावरणों के लिए जिनमें सबसे बड़ा प्रदान करना बहुत आवश्यक है सुरक्षा नेटवर्क कनेक्शन की अवधारणा में। इसलिए, आपके पास आईटी पेशेवर होने चाहिए जो डीएमजेड को सही ढंग से कॉन्फ़िगर करें।

अन्यथा, यदि DMZ की पुष्टि बड़े करीने से और विस्तार से नहीं की जाती है, तो यह बहुत खतरनाक हो सकता है और हो सकता है जानकारी का नुकसान हमारी टीम या आकर्षित करने वाले दुर्भावनापूर्ण बाहरी घुसपैठ. हम अनुशंसा करते हैं कि यदि आप इस समस्या से निपटने के बारे में सोच रहे हैं तो आपके पास पेशेवर कंप्यूटर सुरक्षा सहायता है।

और आपने, क्या आपने अपने राउटर के DMZ को कॉन्फ़िगर किया है? हमें टिप्पणियों में बताएं।