Felhasználók, akik tapasztalattal rendelkeznek a IT és biztonság eléggé megszokta, hogy olyan rendkívül technikai kifejezésekkel találkozik, amelyeket más emberek nem tudnának meghatározni. Ma beszélünk a DMZ és elmagyarázzuk, mire szolgál, és hogyan kell aktiválni.

Ma a számítógépes hálózatok elengedhetetlen részei minden üzleti környezetnek, és a biztonság szempontjából a lehető leghatékonyabbaknak kell lenniük, ha azt akarjuk, hogy a biztonság uralkodjon a munkakörnyezetben. Az útválasztó egyik funkciója a blokkolja a hálózat behatolási portjait hogy biztonságban legyen a külső csatlakozásoktól. Itt beszélünk a Demilitarizált zóna.

Mielőtt elmagyaráznánk, mi a DMZ és mire szolgál, egy nagyon fontos tényezőt szeretnénk kiemelni. Bármilyen típusú cselekvésben, amely magában foglalja a szavakat biztonság és informatika, Nagyon óvatosnak kell lennünk, és mindig meg kell tennünk ezeket a konfigurációkat, ha rendelkezünk a szükséges ismeretekkel vagy szakmai támogatással. Ezzel mondva nézzük meg, mi a DMZ.

Mi a DMZ?

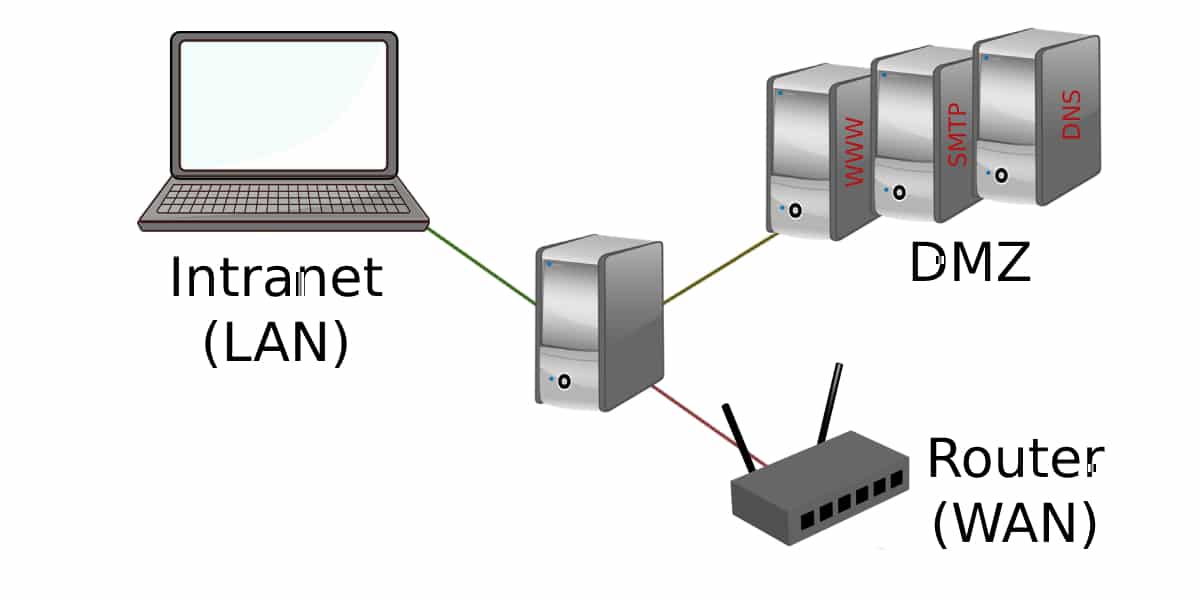

A DMZ vagy a „demilitarizált zóna” az üzleti környezetben általánosan használt mechanizmus védje a hálózati kapcsolatokat. Ez egy helyi hálózat (privát IP), amely között található bármely vállalat belső hálózata és annak külső hálózata (Internet).

A demilitarizált zóna egy elszigetelt hálózat, amely egy vállalat vagy szervezet belső hálózatán belül található. Vagyis a DMZ szűrőként működik az internetkapcsolat és a magán számítógépek hálózata között, ahol működik. A fő cél tehát annak ellenőrzése, hogy a két hálózat közötti kapcsolat megengedett-e.

Ebben a hálózatban találhatók a szervezet azon fájljai és erőforrásai, amelyeknek az internetről elérhetőnek kell lenniük (e-mail szerverek, fájlszerverek, CRM alkalmazások, DNS vagy ERP szerverek, weboldalak stb.). Ezért a DMZ létrehozza a "biztonsági zóna" a hálózathoz csatlakozó számos számítógép közül.

Mi az?

A DMZ fő feladata, hogy lehetővé tegye a számítógépek vagy a házigazdák számára, hogy szolgáltatásokat nyújtsanak a külső hálózatnak (e-mail), és a védőszűrő a belső hálózathoz, "tűzfalként" funkcionál, és megvédi azt a rosszindulatú behatolásoktól, amelyek veszélyeztethetik a biztonságot.

A DMZ-ket általában használják kiszolgálóként használni kívánt számítógépek felkutatásához, amelyet külső kapcsolatokon keresztül kell elérni. Ezek a kapcsolatok a Port Address Translation (PAT) segítségével vezérelhetők.

A DMZ-t, mint mondtuk, gyakran használják üzleti környezetben, de a kis iroda vagy otthon. A DMZ használható végezzen tűzfal teszteket személyi számítógépen, vagy mert meg akarjuk változtatni a vállalat által biztosított útválasztót.

Az útválasztó DMZ-jének aktiválása nagyon hasznos lehet abban az esetben, ha nem tudunk távolról csatlakozni a hálózatunkon kívülről. Megnézhetjük, mi a hiba, ha nem tudjuk, van-e portprobléma, alkalmazáskonfiguráció vagy DDNS-hiba.

Mi a DMZ tipikus konfigurációja?

A DMZ-k általában konfigurálva vannak két tűzfallal, plusz biztonságot adva az általuk védett hálózathoz. Általában általában elhelyezik őket tűzfal között amely véd a külső kapcsolatoktól és egy másik tűzfal, megtalálta a belső hálózat vagy az alhálózati tűzfal bejegyzését.

Végül a DMZ-k igen fontos hálózati biztonsági funkciók, amelyek az adatok biztonságát és a nem kívánt behatolások megelőzését szolgálják.

Hogyan konfigurálható a DMZ?

A DMZ konfigurálásához a felhasználónak végre kell hajtania a Meghatározott és egyedi IP a számítógéphez, amelyre szüksége van a szolgáltatásra. Ez a lépés elengedhetetlen annak érdekében, hogy ez az IP ne vesszen el és egy másik számítógépre kerüljön. Ezután a következő lépéseket kell követni:

- Lépjen be a menübe DMZ konfiguráció (Az útválasztón található. Megpróbálhatja megkeresni az útválasztó útmutatójában). Területén is megtalálhatjuk Msgstr "Speciális portkonfiguráció".

- Kiválasztjuk azt a lehetőséget, amely lehetővé teszi számunkra IP-cím elérése.

- Itt leszünk távolítsa el a tűzfalat hogy vissza akarunk vonulni.

A DMZ konfigurálásának előnyei és hátrányai

előny

Általában a DMZ konfigurálása nagyobb biztonságot nyújt a számítógép biztonsága szempontjából, de meg kell jegyezni, hogy a folyamat az bonyolult, és csak olyan felhasználó végezheti el, aki rendelkezik a szükséges hálózati ismeretekkel.

Általában a felhasználók a DMZ teljesítményét optimalizálva konfigurálják alkalmazások, programok, videojátékok vagy webes és online szolgáltatások. Például a DMZ engedélyezése előnyös konzolokkal játszani, sokszor éppen erre a funkcióra van szükségünk, hogy helyesen játszhassunk online, és ne legyenek problémáink Mérsékelt NAT és nyitott portok.

A DMZ konfiguráció lehetővé teszi tiltsa le azokat a szolgáltatásokat, amelyekre nem használják megakadályozza, hogy más emberek hozzáférjenek az információkhoz amelyek tartalmazzák a hálózattal összekapcsolt berendezéseket.

hátrányok

A DMZ beállítása olyasmi, amit nem mindenki tud, hogyan kell csinálni, ezért helytelen módon történő végrehajtása ennek lehetőségéhez vezethet elveszíti vagy elszenved valamilyen másolatot a rendszer összes információjában. Ezért feltétlenül szükséges, hogy csak azok hajtsák végre ezt az akciót, akik teljesen biztosak abban, hogy mit csinálnak.

Általánosságban elmondható, hogy a DMZ felállítása az nagyon előnyös azokhoz az üzleti környezetekhez, ahol nagyon szükséges a legnagyobbak biztosítása biztonság a hálózati kapcsolatok fogalmában. Ezért rendelkeznie kell informatikai szakemberekkel, akik helyesen konfigurálják a DMZ-t.

Ellenkező esetben, ha a DMZ megerősítést nem megfelelően és részletesen hajtják végre, az nagyon veszélyes lehet, és ahhoz vezethet információvesztés csapatunk vagy vonzza rosszindulatú külső behatolások. Javasoljuk, hogy rendelkezzen professzionális számítógépes biztonsági támogatással, ha ezen a kérdésen gondolkodik.

És te konfiguráltad az útválasztó DMZ-jét? Tudassa velünk a megjegyzéseket.