Vartotojai, turintys patirties IT ir saugumas ji gana įpratusi sutikti labai techniškus terminus, kurių kiti žmonės nežinotų, kaip apibrėžti. Šiandien mes kalbėsime apie DMZ ir mes paaiškinsime, kam jis skirtas ir kaip jį suaktyvinti.

Šiandien kompiuterių tinklai yra esminė bet kokios verslo aplinkos dalis ir, kalbant apie saugumą, jie turi būti kuo efektyvesni, jei norime, kad saugumas viešpatautų darbo aplinkoje. Viena iš maršrutizatoriaus funkcijų yra blokuoti tinklo patekimo prievadus kad jis būtų apsaugotas nuo išorinių jungčių. Čia mes kalbame apie DMZ.

Prieš paaiškindami, kas yra DMZ ir kam jis skirtas, norime pabrėžti labai svarbų veiksnį. Bet kokio tipo veiksmuose, kurie reiškia žodžius saugumas ir informatika, Turime būti labai atsargūs ir visada atlikti šias konfigūracijas, jei turime reikiamų žinių ar turime profesionalų palaikymą. Tai pasakę, pažiūrėkime, kas yra DMZ.

Kas yra DMZ?

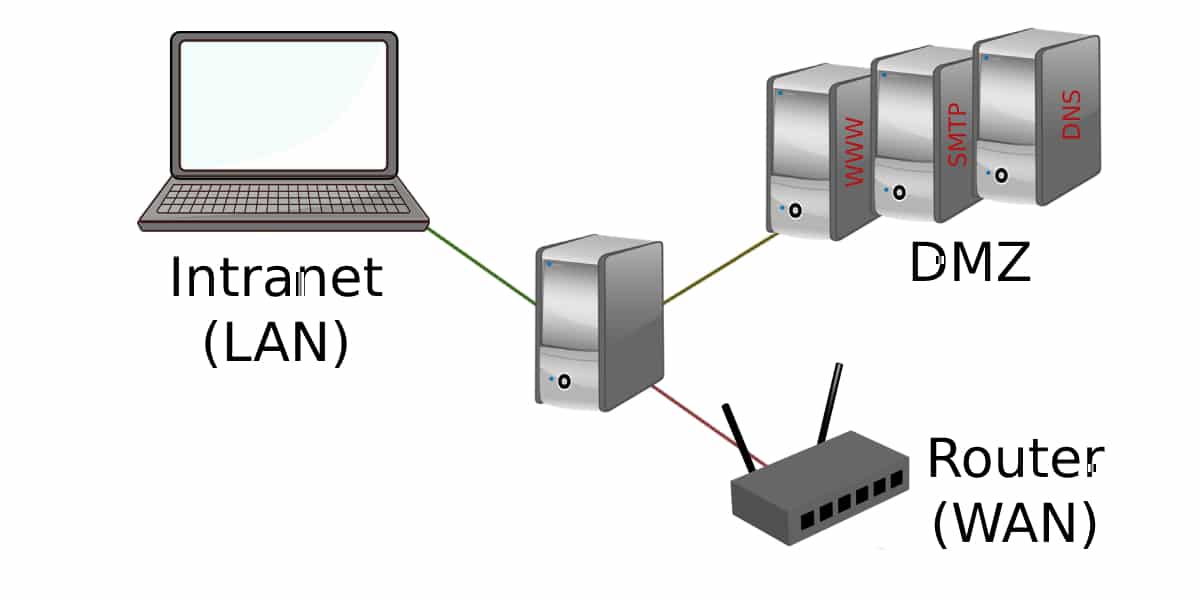

DMZ arba „Demilitarizuota zona“ yra mechanizmas, paprastai naudojamas verslo aplinkoje apsaugoti tinklo ryšius. Tai yra vietinis tinklas (privatus IP), esantis tarp bet kurios įmonės vidinį tinklą ir jo išorinį tinklą (internetą).

Demilitarizuota zona yra izoliuotas tinklas, randamas įmonės ar organizacijos vidiniame tinkle. Tai yra, DMZ jis veikia kaip filtras tarp interneto ryšio ir privačių kompiuterių tinklo, kuriame jis veikia. Taigi pagrindinis tikslas yra patikrinti, ar leidžiami ryšiai tarp abiejų tinklų.

Šiame tinkle yra tie organizacijos failai ir ištekliai, kurie turi būti prieinami iš interneto (el. Pašto serveriai, failų serveris, CRM programos, DNS arba ERP serveriai, tinklalapiai ir kt.). Todėl DMZ nustato a „saugumo zona“ kelių kompiuterių, kurie yra prijungti prie tinklo.

Kas tai yra?

DMZ atlieka pagrindinę funkciją - leisti kompiuteriams ar šeimininkams teikti paslaugas išoriniam tinklui (el. Paštu) ir veikti kaip apsauginis vidinio tinklo filtras, veikia kaip „užkarda“ ir saugo ją nuo kenkėjiškų įsibrovimų, galinčių pakenkti saugumui.

Paprastai naudojami DMZ rasti kompiuterius, kurie bus naudojami kaip serveriai, prie kurios turi būti prieinama išorinėmis jungtimis. Šiuos ryšius galima valdyti naudojant „Port Address Translation“ (PAT).

DMZ, kaip jau minėjome, dažnai naudojamas verslo aplinkoje, tačiau jis gali būti naudojamas ir a mažas biuras ar namai. DMZ gali būti naudojamas atlikti užkardos testus asmeniniame kompiuteryje arba todėl, kad norime pakeisti įmonės teikiamą maršrutizatorių.

Maršrutizatoriaus DMZ aktyvinimas gali būti labai naudingas tuo atveju, jei nepavyksta prisijungti nuotoliniu būdu iš mūsų tinklo ribų. Leidžia pamatyti, kas yra gedimas, jei nežinome, ar turime uosto problemą, ar programos konfigūraciją, ar DDNS gedimą.

Kokia yra tipinė DMZ konfigūracija?

DMZ paprastai konfigūruojami su dviem ugniasienėmis, pridedant saugos pliusą prie jų saugomo tinklo. Paprastai jie dažniausiai dedami tarp ugniasienės kuris apsaugo nuo išorinių ryšių ir dar viena ugniasienė, rado vidinio tinklo arba potinklio užkardos įrašą.

Galų gale, DMZ yra svarbios tinklo saugos funkcijos, skirtos saugoti duomenis ir išvengti nepageidaujamo įsilaužimo.

Kaip sukonfigūruoti DMZ?

Norėdami sukonfigūruoti DMZ, vartotojas turi įdiegti a Apibrėžtas ir unikalus kompiuterio, kuriam reikia paslaugos, IP adresas. Šis žingsnis yra būtinas, kad šis IP nebūtų prarastas ir kad jis būtų skirtas kitam kompiuteriui. Tada reikia atlikti šiuos veiksmus:

- Įeikite į meniu DMZ konfigūracija (Yra maršrutizatoriuje. Galite pabandyti jo ieškoti savo maršrutizatoriaus vadove). Tai taip pat galime rasti "Išplėstinė prievado konfigūracija".

- Mes pasirinksime variantą, kuris mums leidžia prieiga prie IP adreso.

- Čia ir padarysime pašalinti ugniasienę kad norime pasitraukti.

DMZ konfigūravimo pranašumai ir trūkumai

Pranašumas

Apskritai, DMZ konfigūravimas suteikia didesnį saugumą kompiuterio saugumo požiūriu, tačiau reikia pažymėti, kad procesas yra sudėtingas ir tai turėtų atlikti tik vartotojas, turintis reikiamų žinių apie tinklo saugumą.

Paprastai vartotojai konfigūruoja DMZ, kad optimizuotų programos, programos, vaizdo žaidimai ar žiniatinklio ir internetinės paslaugos. Pavyzdžiui, naudinga įgalinti DMZ žaisti su konsolėmis, daugeliu atvejų ši funkcija reikalinga būtent tam, kad galėtume teisingai žaisti internete ir nekiltų problemų Vidutinis NAT ir atviri prievadai.

DMZ konfigūracija leidžia išjungti paslaugas, kurioms nenaudojama neleisti kitiems žmonėms pasiekti informacijos kuriuose yra įranga, sujungta su tinklu.

Trūkumai

DMZ nustatymas yra tai, ko ne visi žino, todėl tai padarius neteisingai, gali atsirasti galimybė pamesti ar nukentėti dėl kažkokios visos sistemos turimos informacijos kopijos. Todėl bus būtina, kad šį veiksmą atliktų tik tie, kurie yra visiškai tikri dėl to, ką daro.

Paprastai tariant, DMZ nustatymas yra labai naudinga toms verslo aplinkoms, kuriose labai svarbu pasirūpinti kuo daugiau saugumas tinklo jungčių samprata. Todėl turite turėti IT specialistus, kurie tinkamai sukonfigūruoja DMZ.

Priešingu atveju, jei DMZ patvirtinimas nebus atliktas tvarkingai ir išsamiai, tai gali būti labai pavojinga ir gali sukelti informacijos praradimas mūsų komandos ar pritraukti kenkėjiški išoriniai įsibrovimai. Jei ketinate spręsti šią problemą, rekomenduojame profesionalų kompiuterių saugos palaikymą.

O jūs, ar sukonfigūravote savo maršrutizatoriaus DMZ? Praneškite mums komentaruose.