Apakah penggodaman beretika dan apakah kandungannya?

Berita maklumat dan teknologi dunia biasanya penuh dengan berita tentang penemuan dan eksploitasi kelemahan dalam infrastruktur, peralatan, sistem dan program. Juga, daripada serangan komputer, kegagalan keselamatan dan juga peristiwa perang siber antara negara, dan infrastruktur awam dan swasta mereka. Semua naratif ini cenderung untuk kekal bergaya atau hidup, kepada budaya penggodam. Iaitu, semua yang berkaitan dengan Pergerakan Penggodaman dan Penggodam. Tetapi di atas semua, untuk yang berkaitan dengan "Peretasan Etika".

Por Y por qué? Kerana, bidang teknologi maklumat ini adalah yang merangkumi dan mencari, melalui yang paling banyak pakar IT profesional, mengesan, mencegah, mengurangkan dan menyelesaikan sebarang serangan komputer sebelum atau selepas kejadiannya. Atas sebab ini, hari ini kita akan meneroka sedikit tentang bidang IT yang menarik ini penggodaman beretika.

Dan seperti biasa, sebelum mendalami penerbitan ini pada satu perkara yang lebih berkaitan dunia penggodam, lebih khusus tentang penggodaman beretika, kami akan meninggalkan bagi mereka yang berminat pautan ke beberapa daripada kami catatan berkaitan sebelumnya dengan yang sama. Supaya mereka boleh melakukannya dengan mudah, sekiranya mereka ingin menambah atau mengukuhkan pengetahuan mereka mengenainya, pada akhir membaca penerbitan ini:

“Terdapat ramai pengguna yang tertanya-tanya bagaimana untuk melindungi telefon bimbit mereka daripada penggodam dan kecurian, dua konsep berbeza yang akhirnya berkaitan. Dan di sini kami akan menunjukkan kepada anda banyak langkah yang berguna dan berkesan.” Bagaimana melindungi telefon bimbit saya dari penggodam dan kecurian

Semua tentang penggodaman beretika

Asal usul penggodaman dan penggodam

revolusi Perancis

Seperti yang logik dan munasabah, dalam beberapa kesusasteraan sedia ada ia diambil sebagai titik permulaan asal penggodaman teknologi atau del pergerakan penggodaman moden, pada masa ledakan industri dan teknologi pada abad ke-19.

Sejak, untuk tahun-tahun itu, tahap semasa dan progresif yang sedia ada perindustrian dan teknologi mula mengancam keseimbangan sedia ada yang halus. Keseimbangan antara pemilik kekayaan yang dihasilkan dan penghuni pekerjaan, siapakah yang menghasilkannya.

Lebih tepat lagi, detik-detik revolusi Perancis, di mana kad tebuk mula digunakan. Bahawa ia adalah perkara yang paling hampir dengan program perisian, dalam beberapa peranti atau jentera, seperti apa yang dipanggil "mesin daripada"alat tenun jacquard".

serangan komputer pertama

Iaitu, Kad berlubang digunakan untuk mengautomasikan alat tenun tersebut. Semua ini, melalui sistem yang serupa dengan a jenis kod dicipta, menggunakan bacaan lubang sebagai nombor binari "satu" (1) dan "sifar" (0), seperti, dalam komputer moden.

Oleh itu, pengekodan dan menyimpan corak tekstil kompleks pada kad tebuk. Dan akibatnya meminimumkan dan mendispens dengan kemahiran hebat penenun pakar untuk menghasilkan kain mewah. Iaitu, mengurangkan bilangan kekosongan jawatan untuk sektor tersebut.

Ini mengakibatkan, salah satu serangan komputer pertama yang diketahui, jadi untuk memanggilnya. Diberikan, oleh penenun marah (penggodam berniat jahat) terhadap Alat tenun Jacquard (mesin tekstil atau komputer). Dengan melancarkan kasut kayu pada mereka, dengan tujuan untuk menyekat mekanisme mereka dan merosakkannya.

Apa yang biasanya diambil sebagai setara dengan, salah satu daripada serangan penafian perkhidmatan pertama atau sabotaj komputer, kepada peralatan berkomputer di tempat kerja.

berita penggodam

Asal Usul Gerakan Penggodaman

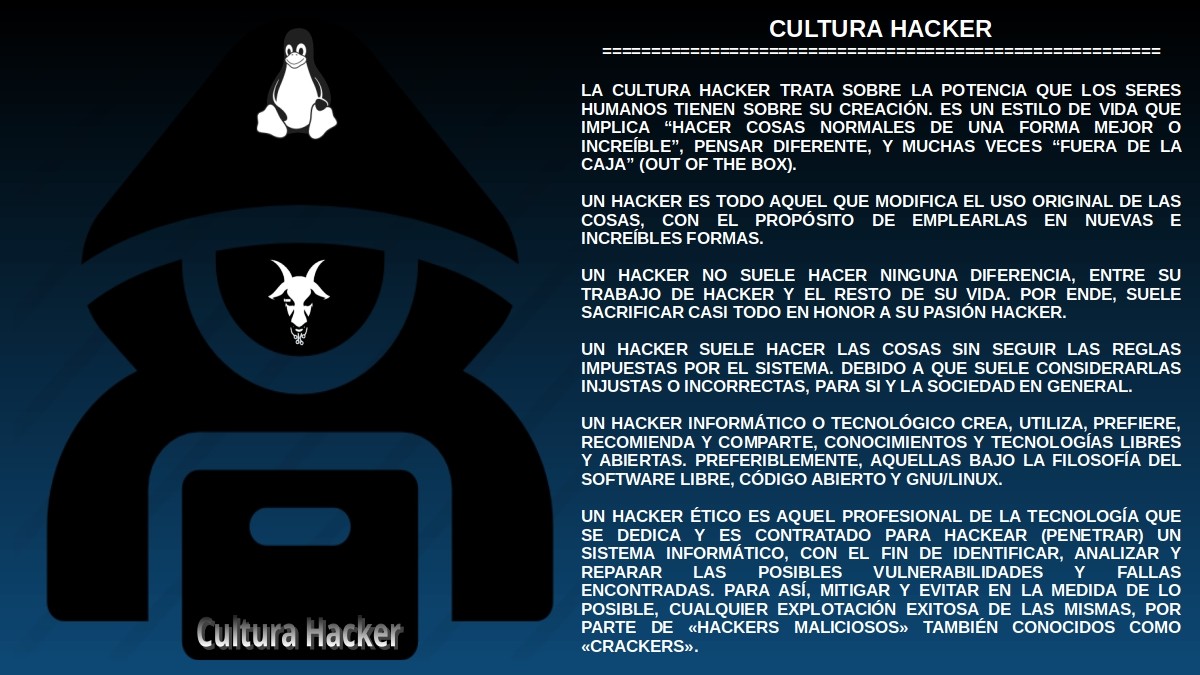

Sudah dalam zaman moden kita, semasa abad ke-20 dan ke-21, The penggodam moden cenderung lebih khusus dikaitkan dengan Teknologi Maklumat dan Komunikasi (ICT).

Sejak, dengan ini mereka biasanya menjalankan aktiviti mereka, menyebarkan pengetahuan dan idea mereka, dan menyebarkan tindakan mereka. Oleh itu menggantikan perbuatan fizikal, atau propaganda melalui kertas dan pensel, atau cara komunikasi tradisional (akhbar bercetak, radio dan televisyen).

Akibatnya, kini penggodam moden lebih berkaitan secara langsung dengan penggunaan Internet melalui komputer, telefon bimbit, tablet atau peralatan lain. Dan terutamanya, melalui penggunaan perisian percuma dan program sumber terbuka.

Hubungan dengan Pergerakan Perisian Percuma

Ini lebih daripada segala-galanya, kerana asal usul istilah "Penggodam" biasanya terletak di sekitar separuh kedua abad ke-20. Dan ia cenderung untuk mengaitkan dirinya, dengan kelab dan makmal Institut Teknologi Massachusetts (Institut Teknologi Massachusetts, dalam bahasa Inggeris, atau ringkasnya MIT).

Sebagai, pekerja dan ahlinya adalah pelopor dalam mencipta budaya penggodam. Mereka, pada akhir tahun 50-an, memberikan nama itu (penggodam) kepada ahli kumpulan yang bertanggungjawab menyelesaikan masalah teknikal. Banyak yang telah diselesaikan melalui falsafah pekerjaan pengetahuan dan alat percuma, yang mereka kongsikan antara satu sama lain dan dengan orang lain.

Atas sebab ini, ia sering dikaitkan pergerakan penggodam al Pergerakan Perisian Percuma (SL) dan Sumber Terbuka (OC). Oleh kerana, yang kedua lahir dari yang pertama kerana keperluan untuk mempunyai pengetahuan dan teknologi alternatif mereka sendiri, selamat dan boleh dipercayai untuk mencapai objektif mereka.

Apakah itu Penggodaman dan Penggodam Komputer?

Penggodam asal perkataan

Dikatakan bahawa asal usul perkataan "Penggodam", berasal dari perkataan "hack", dalam bahasa Inggeris, yang bermaksud "menggodam atau memotong" ditambah dengan akhiran "er" yang berkaitan dengan “ejen atau orang yang melakukan sesuatu tindakan”. Ini menjadikan perkataan itu berkaitan secara langsung dengan pokok. Oleh itu, pada masa lalu, mengatakan bahawa seseorang itu seorang penggodam, merujuk kepada orang yang bertanggungjawab melaksanakan kerja tersebut, iaitu, yang bekerja sebagai pembalak.

Tetapi, lama kelamaan perkataan ini berkaitan dengan kawasan pengkomputeran kerana, apabila juruteknik terpaksa betulkan beberapa peranti, kerap Mereka menggunakan kekerasan. Dan dengan cara pukulan tajam pada sisi komputer, dan peralatan lain yang serupa.

Jadi, pada mulanya boleh dikatakan bahawa perkataan "penggodaman" dikaitkan dengan menyelesaikan masalah harian dengan cara yang inovatif atau berbeza, iaitu dengan cara bukan tradisional atau konvensional.

Walau bagaimanapun, ketika datang ke bidang Informatik dan Pengkomputeran, boleh dinyatakan bahawa perkataan "penggodaman" merujuk terus kepada mencari dan mengeksploitasi kelemahan keselamatan dalam infrastruktur teknologi (rangkaian, peralatan, sistem dan program).

penggodam komputer

Akibatnya, a Penggodam dari segi komputer boleh ditakrifkan sebagai, atauseorang yangsering menggunakan dan menguasai teknologi komputer dengan cara yang canggih atau luar biasa. Dengan cara ini, akses sumber pengetahuan dan platform maklumat (sosial, politik, ekonomi, budaya dan teknologi) untuk mencapai perubahan atau menunjukkan kegagalan.

Oleh itu, a penggodam komputer sentiasa berjalan di pencarian kekal untuk pengetahuan teknologi, dalam segala hal yang berkaitan dengan sistem komputer. Dan juga, mekanisme keselamatannya, kelemahannya, cara memanfaatkan kelemahan ini untuk pelbagai tujuan.

Apakah jenis penggodam komputer yang ada?

Takrifan dan penjelasan yang meluas tentang topik ini sering dijumpai di Internet. Walau bagaimanapun, cara ringkas untuk menerangkan jenis penggodam komputer yang diketahui Ia adalah seperti berikut:

Penggodam Topi Putih

Adakah mereka penggodam komputer khusus untuk membetulkan kelemahan perisian, definisi metodologi, langkah keselamatan dan pertahanan sistem melalui alat yang berbeza. Maksudnya, mereka adalah orang yang berdedikasi untuk keselamatan dalam aplikasi, sistem pengendalian dan perlindungan data sensitif, sekali gus menjamin kerahsiaan maklumat pengguna.

Oleh itu, mereka juga dikenali sebagai "Penggodam Etika" dan "Ptesters".

Penggodam "Black Hat" (Black Hat)

Adakah mereka penggodam komputer berdedikasi untuk mendapatkan dan mengeksploitasi kelemahan dalam sistem maklumat, pangkalan data, rangkaian komputer, sistem pengendalian, produk perisian tertentu, antara tujuan lain. Untuk memecahkan keselamatan mereka dan mencapai pelbagai tujuan, yang biasanya untuk kepentingan mereka sendiri atau untuk kumpulan penggodam penjenayah.

Oleh itu, mereka juga dikenali sebagai "Penggodam Tidak Beretika" dan "Keropok".

Penggodam Grey Hat

Adakah mereka penggodam komputer yang biasanya berada di antara 2 pihak, kerana mereka biasanya berdedikasi untuk mendapatkan dan mengeksploitasi kelemahan dan untuk pertahanan dan perlindungan sistem. Dan pada masa lain, mereka cenderung untuk menjalankan operasi yang sering bercanggah dari sudut moral.

Seperti, melakukan hacks kepada kumpulan yang mereka bertentangan dengan ideologi atau menjalankan protes siber hacktivist yang boleh menyebabkan kerosakan langsung atau cagaran tertentu kepada pihak ketiga.

Apakah itu Penggodaman Etika dan apakah kandungannya?

Maksudnya

Pada ketika ini, memahami dengan baik Asal dan maksud Penggodaman dan Penggodam, hanya tinggal memahami dan menguasai apa itu "Peretasan Etika" dan apa yang terdiri daripadanya.

Secara ringkasnya, domain IT ini boleh ditakrifkan seperti berikut:

El Penggodaman Etika Ia adalah bidang tindakan yang mentakrifkan kerja profesional yang mendedikasikan diri mereka dan/atau diupah untuk menggodam sistem komputer. Untuk mengenal pasti dan membaiki kemungkinan kelemahan yang ditemui, yang berkesan menghalang eksploitasi oleh "Penggodam berniat jahat" o "keropok".

Ini bermakna bahawa bidang IT tersebut terdiri daripada penggunaan kakitangan profesional IT khusus dalam menjalankan ujian penembusan sistem komputer dan perisian. Dan sentiasa, dengan tujuan untuk menilai, mengukuhkan dan meningkatkan keselamatan infrastruktur yang dinilai.

penguji pen

Dan ini Profesional IT biasanya dipanggil "pentester". Oleh itu, kedudukan dan fungsinya boleh digambarkan seperti berikut:

Pentester ialah seorang profesional dalam bidang sains komputer, yang tugasnya adalah untuk mengikuti beberapa proses atau langkah tertentu yang menjamin peperiksaan yang baik atau analisis komputer. Dengan cara sedemikian, untuk dapat menjalankan semua kemungkinan pertanyaan tentang kegagalan atau kelemahan dalam sistem komputer yang dianalisis. Oleh itu, ia sering dipanggil Juruaudit Keselamatan Siber.

Oleh itu, Pentesting sebenarnya adalah satu bentuk Penggodaman, hanya amalan ini sahaja benar-benar sah. Memandangkan, ia mempunyai persetujuan pemilik peralatan untuk diuji, selain mempunyai niat untuk menyebabkan kerosakan sebenar untuk membetulkannya.

Tools

Terdapat banyak alat untuk melaksanakan tugas penggodaman beretika, iaitu, Alat Penggodaman. Selain alat perisian lain yang serupa yang berkaitan dengan Keselamatan IT, oleh itu, pandangan pertama untuk mengetahuinya boleh dilakukan melalui pautan berikut:

Ringkasan

Ringkasnya, yang "penggodaman beretika" adalah salah satu daripada banyak cabang teknologi komputer, yang bukan sahaja biasanya sangat menarik, tetapi sangat penting. Oleh kerana mereka yang bekerja di sana, iaitu penggodam beretika (penggodam komputer dan pentester) melaksanakan kerja yang mengagumkan dan penting, melindungi kerajaan dan syarikat.

Dan sentiasa, oleh analisis undang-undang dan dibenarkan infrastruktur, peralatan, sistem dan programnya untuk mengukuhkannya. Mengurangkan dan dengan itu mengelakkan kemungkinan serangan daripada apa yang dipanggil penggodam, iaitu, dari penggodam atau penggodam berniat jahat.

Di samping itu, kami berharap penerbitan ini membolehkan ramai memahami konsep perkataan dalam dimensi yang betul "Penggodam" dan "Penggodam", dan banyak lagi yang berkaitan. Antara takrifan lain yang berkaitan, seperti jenis Penggodam, dan alatan yang biasanya mereka gunakan untuk berfungsi. Dan saya datang, jika perlu, untuk "kejutkan penggodam yang semua orang bawa masuk", berharap dapat melakukan perkara yang hebat, terutamanya untuk kebaikan orang lain.