Pengguna yang berpengalaman dalam bidang IT dan keselamatan dia sudah biasa menemui istilah yang sangat teknikal yang tidak diketahui oleh orang lain. Hari ini kita akan membincangkan mengenai DMZ dan kami akan menerangkan tujuannya dan cara mengaktifkannya.

Hari ini, rangkaian komputer adalah bahagian penting dari persekitaran perniagaan apa pun dan, dari segi keselamatan, ia harus seefektif mungkin jika kita mahukan keamanan berkuasa di persekitaran kerja. Salah satu fungsi penghala adalah blok port masuk rangkaian untuk menjaga keselamatan dari sambungan luaran. Di sini kita bercakap mengenai DMZ.

Sebelum menerangkan apa itu DMZ dan apa itu, kami ingin mengetengahkan faktor yang sangat penting. Dalam apa jua jenis tindakan yang menyiratkan kata-kata keselamatan dan maklumat, Kita mesti sangat berhati-hati dan selalu menjalankan konfigurasi ini jika kita mempunyai pengetahuan yang diperlukan atau mempunyai sokongan profesional. Dengan itu, mari kita lihat apa itu DMZ.

Apa itu DMZ?

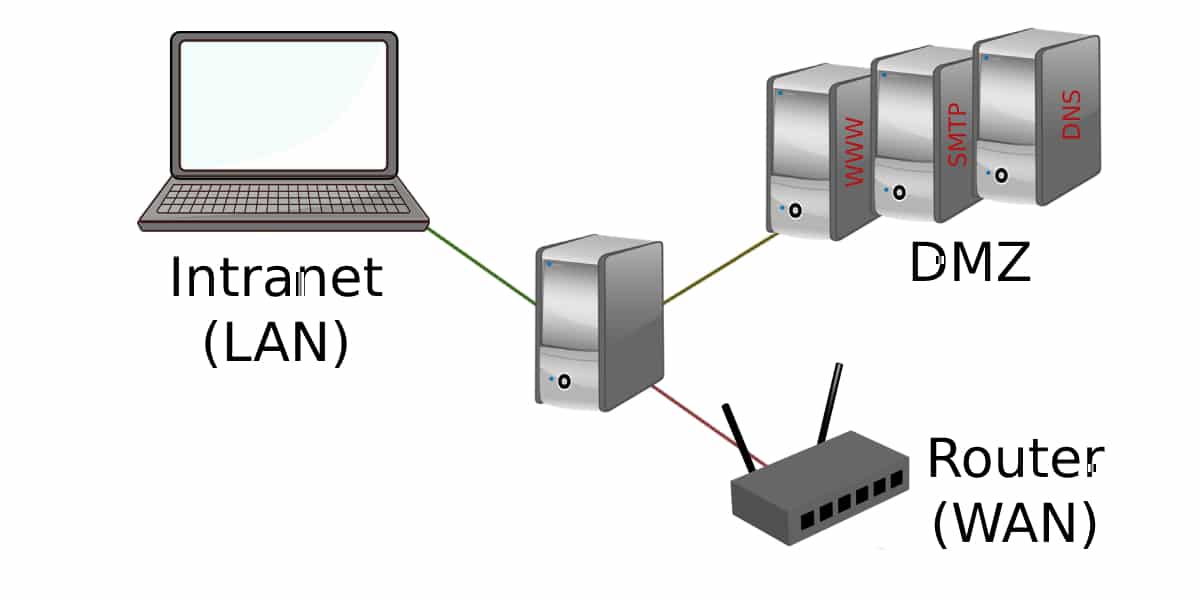

DMZ atau "Demilitarized Zone" adalah mekanisme yang biasa digunakan dalam lingkungan bisnis untuk melindungi sambungan rangkaian. Ini adalah rangkaian tempatan (IP swasta) yang terletak di antara rangkaian dalaman mana-mana syarikat dan rangkaian luaran kepadanya (Internet).

Zon demiliterisasi adalah rangkaian terpencil yang terdapat dalam rangkaian dalaman syarikat atau organisasi. Iaitu, DMZ ia berfungsi sebagai penapis antara sambungan internet dan rangkaian komputer peribadi di mana ia beroperasi. Oleh itu, objektif utama adalah untuk mengesahkan bahawa hubungan antara kedua-dua rangkaian dibenarkan.

Di rangkaian ini terdapat fail dan sumber organisasi yang mesti diakses dari internet (pelayan e-mel, pelayan fail, aplikasi CRM, pelayan DNS atau ERP, halaman web, dll.). Oleh itu, DMZ menetapkan a "zon keselamatan" daripada beberapa komputer yang disambungkan ke rangkaian.

Apa untuknya?

DMZ mempunyai fungsi utama untuk membiarkan komputer atau Host menyediakan perkhidmatan ke rangkaian luaran (Email) dan berfungsi sebagai penapis pelindung untuk rangkaian dalaman, bertindak sebagai "firewall" dan melindunginya dari gangguan berbahaya yang boleh membahayakan keselamatan.

DMZ biasanya digunakan untuk mencari komputer yang akan digunakan sebagai pelayan, yang mesti diakses oleh sambungan luaran. Sambungan ini dapat dikendalikan dengan menggunakan Terjemahan Alamat Port (PAT).

DMZ, seperti yang telah kami katakan, sering digunakan dalam lingkungan bisnis, tetapi juga dapat digunakan dalam pejabat kecil atau rumah. DMZ boleh digunakan untuk melakukan ujian firewall pada komputer peribadi atau kerana kami ingin menukar penghala yang disediakan oleh syarikat.

Mengaktifkan DMZ penghala sangat berguna sekiranya tidak dapat menyambung dari jauh dari luar rangkaian kami. Ini membolehkan kita melihat apakah kegagalan itu jika kita tidak tahu apakah kita mengalami masalah port, konfigurasi aplikasi atau kegagalan DDNS.

Apakah konfigurasi khas DMZ?

DMZ biasanya dikonfigurasi dengan dua Firewall, menambah keselamatan ke rangkaian yang mereka lindungi. Secara umum, mereka biasanya diletakkan antara firewall yang melindungi dari sambungan luaran dan firewall yang lain, menemui kemasukan rangkaian dalaman atau firewall subnet.

Pada akhirnya, DMZ adalah ciri keselamatan rangkaian penting yang dirancang untuk menjaga keselamatan data dan mencegah pencerobohan yang tidak diingini.

Bagaimana mengkonfigurasi DMZ?

Untuk mengkonfigurasi DMZ, pengguna mesti melaksanakan a IP yang ditentukan dan unik untuk komputer yang memerlukan perkhidmatan. Langkah ini penting agar IP ini tidak hilang dan ditakdirkan ke komputer lain. Maka langkah-langkah berikut harus diikuti:

- Masukkan menu Konfigurasi DMZ (Terletak di penghala. Anda boleh mencarinya di panduan penghala anda). Kita juga dapat menjumpainya di kawasan "Konfigurasi port lanjutan".

- Kami akan memilih pilihan yang membolehkan kami mengakses alamat IP.

- Di sini kita akan alih keluar Firewall bahawa kita mahu menarik diri.

Kelebihan dan kekurangan mengkonfigurasi DMZ

kelebihan

Secara umum, mengkonfigurasi DMZ memberikan keselamatan yang lebih besar dari segi keselamatan komputer, tetapi harus diperhatikan bahawa prosesnya kompleks dan hanya boleh dilakukan oleh pengguna yang mempunyai pengetahuan yang diperlukan mengenai keselamatan rangkaian.

Umumnya, pengguna mengkonfigurasi DMZ untuk mengoptimumkan prestasi aplikasi, program, permainan video atau perkhidmatan web dan dalam talian. Sebagai contoh, mengaktifkan DMZ bermanfaat untuk bermain dengan konsol, dalam banyak keadaan kita memerlukan fungsi ini tepat untuk bermain dalam talian dengan betul dan tidak menghadapi masalah NAT sederhana dan port terbuka.

Konfigurasi DMZ membenarkan lumpuhkan perkhidmatan yang tidak digunakan untuk menghalang orang lain daripada mencapai maklumat yang mengandungi peralatan yang saling berkaitan dengan rangkaian.

kelemahan

Menyiapkan DMZ adalah sesuatu yang tidak diketahui oleh semua orang, jadi melakukannya dengan cara yang salah boleh menyebabkan kemungkinan kehilangan atau mengalami beberapa jenis salinan dalam semua maklumat yang dimiliki oleh sistem. Oleh itu, sangat diperlukan bahawa hanya mereka yang benar-benar yakin dengan apa yang mereka lakukan melakukan tindakan ini.

Secara amnya, menetapkan DMZ adalah sangat bermanfaat untuk persekitaran perniagaan di mana sangat diperlukan untuk memberikan yang terbaik keselamatan dalam konsep sambungan rangkaian. Oleh itu, anda mesti mempunyai profesional IT yang mengkonfigurasi DMZ dengan betul.

Jika tidak, jika pengesahan DMZ tidak dijalankan dengan rapi dan terperinci, ini boleh menjadi sangat berbahaya dan boleh menyebabkannya kehilangan maklumat pasukan kami atau menarik pencerobohan luaran yang berniat jahat. Kami mengesyorkan agar anda mempunyai sokongan keselamatan komputer profesional jika anda berfikir untuk menangani masalah ini.

Dan anda, adakah anda telah mengkonfigurasi DMZ penghala anda? Beritahu kami dalam komen.