Wiele osób ma swoje powody i ciągle się zastanawia, Skąd mam wiedzieć, czy mój telefon jest podsłuchiwany?. Na to i kilka innych pytań odpowiemy w tym artykule. Obiecuję, że będzie krótko i zwięźle, bo ten temat ma dużo materiału do wycięcia.

Niektórzy użytkownicy odnoszą się do przebitego telefonu komórkowego, kiedy to było zhakowani, szpiegują ich i uzyskują dane osobowe. Jest to niewątpliwie niebezpieczeństwo, od którego nikt nie jest wolny, dlatego chcemy wyjaśnić, jak być bezpiecznym, a nawet przedsięwziąć środki ostrożności, aby i Tobie się to nie przytrafiło.

Dbanie o swoje dane osobowe i zawartość urządzenia mobilnego to w zasadzie zarządzanie prywatnością, przestępstwo, które z czasem się nasiliło. Hakowanie urządzeń mobilnych może brzmieć jak filmy szpiegowskie, jednak odnosi się do utrzymanie naszego życia prywatnego czy nawet naszej gospodarki, w dzisiejszych czasach wszystko robimy z telefonu komórkowego.

Typowe przyczyny przebicia naszego telefonu komórkowego

L cyberprzestępcy wykorzystują wszystkie możliwe możliwości i luki dostępu do naszych danych, zwłaszcza gdy smartfony są cały czas połączone z Internetem. Tutaj sporządzimy krótką listę najczęstszych przyczyn przebicia naszego telefonu komórkowego.

Złośliwe oprogramowanie

Złośliwe oprogramowanie istniało zawsze, jednak zostało opracowane tak, aby było coraz bardziej niewidoczne. Złośliwe oprogramowanie to złośliwy kod, który instaluje się bez pozwolenia na naszym komputerze i wpływa na różne elementy.

Wiele z tych kodów ma na celu po prostu uszkodzenie systemu operacyjnego lub nawet sprzętu komputera, ale są też inne poświęcony kradzieży naszych informacji do różnych celów.

Niektóre złośliwe oprogramowanie po prostu kradnie dane bankowe, zdjęcia, rozmowy, a inne szyfrują wszystkie informacje, aby następnie sprzedać nam zdalne odblokowanie urządzenia.

Regularnie ten rodzaj wykrawania jest wykonywany za pomocą dostęp do stron o niskim poziomie bezpieczeństwa lub otwierając linki za pośrednictwem przeglądarki internetowej.

Kradzież kodów bezpieczeństwa

To była metoda bardzo używany w ciągu ostatnich miesięcy, gdzie osoby nieupoważnione podszywają się pod pracowników linii telefonicznych, stron sprzedażowych lub podmiotów bankowych, dzwonią do swoich ofiar i proszą o kod, który zostanie wysłany na ich telefon komórkowy.

Choć może się to wydawać głupie, wiele osób nadal daje się nabrać na to oszustwo, a dane te są regularnie wykorzystywane do podszywania się i oszukiwania kontaktów, które mamy w naszym programie lub sieciach społecznościowych.

Wskazówki, jak sprawdzić, czy mój telefon komórkowy został podsłuchiwany

Nie ma całkowicie bezpiecznego sposobu, który pozwoliłby nam dowiedzieć się, czy mój telefon komórkowy był podsłuchiwany, jednak są iOznaki, które mogą dać nam do zrozumienia, że coś jest nie tak w naszym zespole. Te znaki to:

Bateria jest krótkotrwała

To Nie jest to wyraźny znak, że padliśmy ofiarą cyberprzestępcyJednak regularnie znamy autonomię naszego telefonu komórkowego, głównie na podstawie używanej przez nas jasności, liczby aplikacji otwartych lub działających w tle.

Kiedy nasz telefon komórkowy jest na podsłuchu, bateria zaczyna działać znacznie krócej czas nagle. Taka awaria może być spowodowana problemami zużycia wewnętrznych elementów systemu magazynowania energii, ale następuje to stopniowo.

Przegrzanie telefonu komórkowego

Może być wiele czynników, które powodują, że telefon emituje ciepło, w tym ekspozycja na słońce lub przepracowanie. W przypadku, gdy żadna z tych dwóch sytuacji się nie dzieje, a smartfon się nagrzewa, może ktoś uzyskuje zdalny dostęp do twojego zespołu

dziwne zachowanie

Aby to zauważyć, musisz mieć jasność w działaniu telefonu komórkowego. Jeśli zauważysz powolność w otwieraniu aplikacji, ponowne uruchamianie lub automatyczne wyłączanie może oznaczać, że coś jest nie tak.

Są przypadki, w których nawet niektóre aplikacje działają bez ich otwierania, pamiętaj o możliwości włamania.

Co zrobić, jeśli podejrzewam, że mój telefon komórkowy jest podsłuchiwany

Istnieje kilka narzędzi typowych dla tego typu sprzętu, które pozwolą potwierdzić Twoje podejrzenia. Należy pamiętać, że pomimo tego, że wydają się nieco skomplikowane lub zaawansowane, takie nie sąlub wymagają dogłębnej wiedzy, po prostu wykonaj kilka kroków. Przypadki, które należy sprawdzić, są następujące:

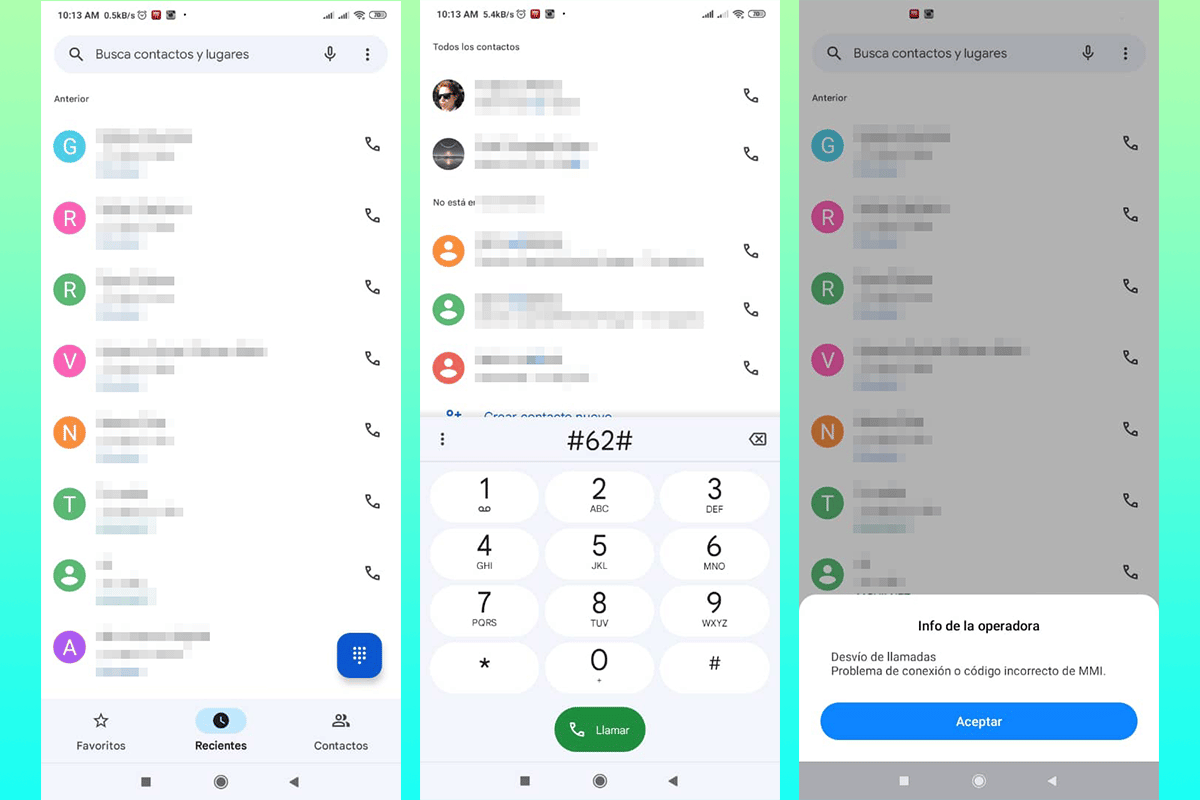

Sprawa przekierowania połączenia

W przypadku, gdy przekierowują twoje połączenia, smartfony mają kod mm, który wskazuje, dokąd trafiają nieodebrane lub przekierowane połączenia. Dzięki tej metodzie możemy dowiedzieć się, czy ktoś z zewnątrz nie aktywował przekierowania połączeń na inne urządzenie.

Aby to zrobić, musimy wykonać następujące kroki:

- Wejdź do aplikacji telefonu, z której regularnie dzwonisz.

- W miejscu wpisywania numerów telefonów należy zaznaczyć „62 * # #”, oczywiście bez cudzysłowów.

- Naciskamy przycisk połączenia.

Jeśli to nie zadziała, możesz wprowadzić plik ustawienia telefonu i za pomocą wyszukiwarki wpisać słowo „Objazd”. Wchodząc w tę konfigurację, będziesz mógł zobaczyć numer telefonu, na który połączenia są przekierowywane, gdy je odrzucamy lub po prostu telefon komórkowy jest bez baterii.

tutaj powinieneś porównać otrzymany numer z numerem swojego operatora telefonicznego. Jeśli tego nie wiesz, możesz poprosić o poradę techniczną dział obsługi klienta, przez Internet lub dzwoniąc.

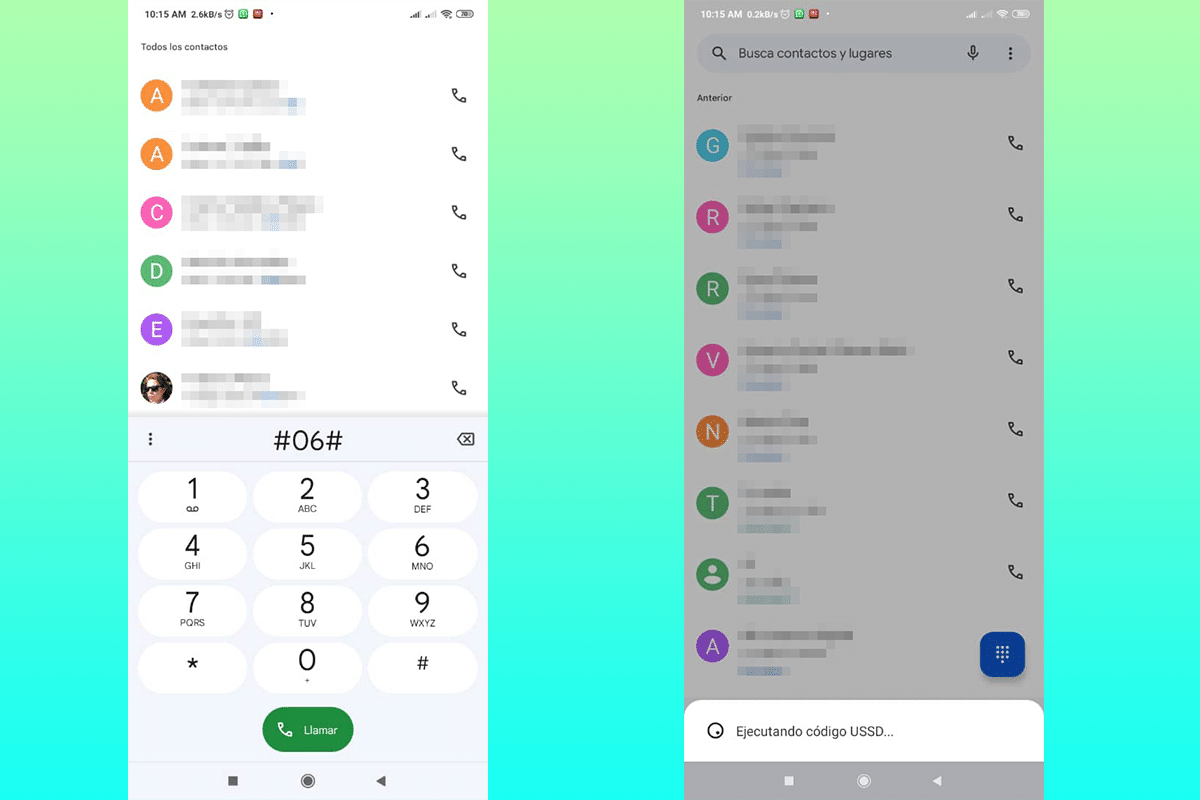

Sprawdź przez IMEI

Ta metoda jest dość niezawodna. The IMEI to wcześniej nagrany kod w telefonach komórkowych z technologią GSM zapewnia to unikalną tożsamość na całym świecie. Kod ten jest używany przez cały czas podczas łączenia się z siecią, służąc jako identyfikacja.

Aby skorzystać z czeku za pomocą kodu IMEI, należy wykonać następującą procedurę:

- Wejdź w aplikację telefonu, tutaj wykonujesz połączenia z telefonu komórkowego.

- Na klawiaturze wpisz „06 # #", bez cudzysłowów.

Musisz poczekać na wiadomość ze swoim IMEI, biorąc to pod uwagę, jeśli masz dwa zera na końcu znajduje się osoba trzecia, która słucha naszych wezwań. jeśli się pojawią trzy zera jest dostęp do połączeń, wiadomości, plików multimedialnych i dokumentów.

Wiele razy sama firma telefoniczna, ze względów bezpieczeństwa, może nagrywać niektóre rozmowy, więc na końcu mogą pojawić się dwa zera. Zanim zaczniesz się martwić, koniecznie wyjaśnij to swojemu operatorowi.

Najlepsze rozwiązanie w przypadku przebicia telefonu

Jeśli masz pewność, że Twój telefon komórkowy jest podsłuchiwany, jest to konieczne podjąć działania, będąc najłatwiejszą opcją sformatowania sprzętu. Może to być jednak nieco desperacki środek uniemożliwi hakerowi dalsze łączenie się z komputerem.

Pamiętaj, aby przed usunięciem wszystkich danych wykonać a backup, spowoduje to zapisanie wybranych przez Ciebie ustawień, kontaktów i plików.