Ce este hackingul etic și în ce constă?

Știrile despre informații și tehnologie din lume sunt de obicei pline de știri despre descoperirile și exploatarea vulnerabilităților în infrastructuri, echipamente, sisteme și programe. De asemenea, de la atacuri informatice, defecțiuni de securitate și chiar evenimente de război cibernetic între țări și infrastructurile lor publice și private. Toată această narațiune tinde să se mențină la modă sau vie, până la cultura hackerilor. Adică tot ce ține de Hacking Movement și hackeri. Dar mai presus de toate, la cea legată de „Hacking etic”.

Și pentru că? Pentru că, această zonă a tehnologiei informației este cea care cuprinde și caută, prin cele mai multe experți IT profesioniști, detectați, preveniți, atenuați și rezolvați orice atac computerizat înainte sau după apariția acesteia. Din acest motiv, astăzi vom explora puțin despre această zonă IT interesantă a hacking etic.

Și, ca de obicei, înainte de a pătrunde în această publicație de față pe un punct mai legat de lumea hackerilor, mai precis despre hacking etic, vom lăsa celor interesați link-urile către unele dintre noi postările anterioare aferente cu acelasi. Pentru ca ei să o poată face cu ușurință, în cazul în care doresc să-și sporească sau să-și consolideze cunoștințele despre aceasta, la finalul citirii acestei publicații:

„Există mulți utilizatori care se întreabă cum să-și protejeze mobilul de hackeri și furt, două concepte diferite care sunt în cele din urmă legate. Și aici vă vom arăta multe măsuri utile și eficiente.” Cum să îmi protejez telefonul mobil împotriva hackerilor și furtului

Totul despre hacking etic

Originea hacking-ului și a hackerilor

Revolutia Franceza

După cum este logic și rezonabil, în unele literaturi existente este luată ca punct de plecare al originea hacking-ului tehnologic sau de mișcarea modernă de hacking, pe vremea boom-ului industrial și tehnologic al secolului al XIX-lea.

Din moment ce, pentru acei ani, gradul actual si progresiv al existentului industrializare și tehnologie a început să amenințe echilibrul delicat existent. Echilibrul dintre proprietarii bogăției produse și ocupanții locurilor de muncă, care au fost cei care au produs-o.

Mai exact, momentele din Revolutia Franceza, în care au început să fie folosite cărțile perforate. Că erau cel mai apropiat lucru de programele software, în unele dispozitive sau utilaje, cum ar fi așa-numita „mașină a”războaie jacquard“.

primul atac informatic

Adică Carduri perforate au fost folosite pentru a automatiza respectivul războaie. Toate acestea, printr-un sistem asemănător cu a un fel de cod creat, folosind citirile orificiilor ca numere binare „unu” (1) și „zero” (0), cum ar fi, în computerele moderne.

Astfel, codificarea și stocarea modele textile complex pe cărțile perforate. Și, în consecință, minimizând și renunțând la marile abilități ale țesătorilor experți de a produce pânză de lux. Și anume, a redus numărul locurilor de muncă vacante pentru sectorul respectiv.

Aceasta a dus la, unul dintre primele atacuri informatice cunoscute, ca să-i spun așa. Având în vedere, de către țesători furiosi (hackeri rău-intenționați) impotriva Răsătorit jacquard (mașini textile sau computere). Prin lansarea de încălțăminte de lemn pe ele, cu scopul de a le bloca mecanismele și de a le deteriora.

Ceea ce este de obicei luat ca echivalent al, unul dintre primul atac de refuz al serviciului sau un sabotaj informatic, la echipamente computerizate la locurile de muncă.

știri despre hackeri

Originea mișcării Hacking

Deja în vremurile noastre moderne, în timpul secolele 20 și 21, hackeri moderni tind să fie asociate mai specific cu Tehnologiile informației și comunicațiilor (TIC).

Din moment ce, cu acestea de obicei își desfășoară activitățile, își răspândesc cunoștințele și ideile și își diseminează acțiunile. Înlocuind astfel actele fizice, sau propaganda prin intermediul hârtiei și creionului, sau mijloacelor tradiționale de comunicare (presa tipărită, radio și televiziune).

În consecință, acum hackeri moderni sunt mai direct legate de utilizarea internetului prin intermediul computerelor, telefoane mobile, tablete sau alte echipamente. Și, în principal, prin utilizarea software liber și programe open source.

Relația cu Mișcarea Software Liber

Asta mai mult decât orice, pentru că originea termenului „Hacker” este de obicei situat în jur a doua jumătate a secolului al XX-lea. Și tinde să se asocieze, cu cluburile și laboratoarele Institutul de Tehnologie din Massachusetts (Massachusetts Institute of Technology, în engleză, sau pur și simplu MIT).

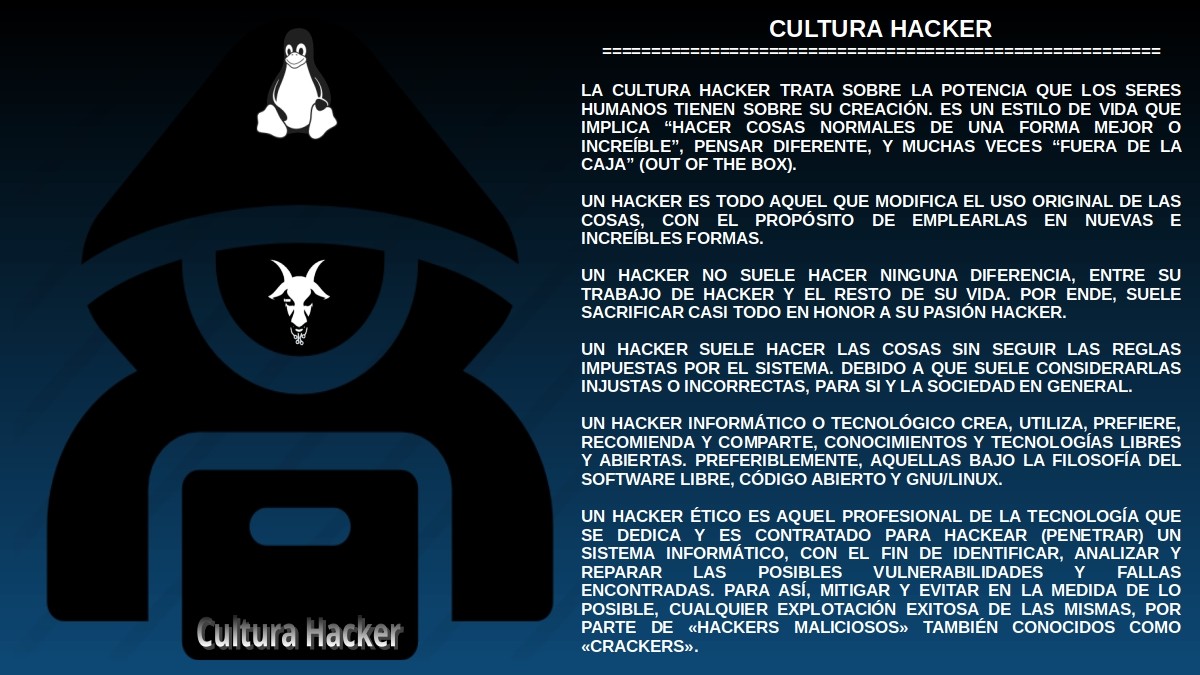

La fel de, lucrătorii și membrii săi au fost precursori în crearea culturii hackerilor. Aceștia, la sfârșitul anilor 50, au atribuit acel nume (hacker) membrilor grupului care se ocupau de depanați problemele tehnice. Multe dintre ele au fost rezolvate printr-o filozofie de angajare a cunoștințe și instrumente gratuite, pe care le-au împărtășit între ei și cu ceilalți.

Din acest motiv, este adesea asociat mișcarea hackerilor al Free Software Movement (SL) și Open Source (OC). Din moment ce, al doilea se naște din primul datorită necesității de a avea cunoștințe și tehnologii alternative proprii, sigure și de încredere pentru a-și atinge obiectivele.

Ce este hacking-ul și computerul hackerilor?

Hacker de origine a cuvântului

Se spune că originea lui cuvântul „hacker”, provine din cuvântul „hack”, în engleză, care înseamnă „a hack sau a tăia” plus sufixul „er” care are legătură cu „agent sau persoană care efectuează o acțiune”. Acest lucru face ca acest cuvânt să fie direct legat de copaci. Prin urmare, în trecut, a spune că o persoană era un hacker, se referea la o persoană însărcinată cu executarea respectivei lucrări, adică care lucra ca tăietor de lemne.

Dar, de-a lungul timpului, acest cuvânt a fost legat de zona de calcul pentru că, atunci când tehnicienii trebuiau reparați un dispozitiv, frecvent Au folosit forța brută. Și prin intermediul unei lovituri puternice pe partea laterală a computerelor și a altor echipamente similare.

Și astfel, la început se poate spune că cuvântul "hacking" este asociat cu rezolva problemele de zi cu zi în moduri inovatoare sau diferite, adică într-un mod netradițional sau convențional.

Cu toate acestea, când vine vorba de domeniul Informaticii si Calculatiei, se poate exprima că cuvântul "hacking" se referă direct la căutarea și exploatarea vulnerabilităților de securitate în infrastructurile tehnologice (rețele, echipamente, sisteme și programe).

hackeri de computer

În consecință, a Hacker în termeni de computer poate fi definit ca sauo persoană care estefolosesc și stăpânesc adesea tehnologiile informatice într-un mod avansat sau extraordinar. În acest fel, accesați surse de cunoștințe și platforme de informare (sociale, politice, economice, culturale și tehnologice) pentru a să realizeze schimbări sau să demonstreze eșec.

Prin urmare, a hacker de calculator mergi mereu în căutarea permanentă a cunoştinţelor tehnologice, în tot ce ține de sistemele informatice. Și, de asemenea, mecanismele sale de securitate, vulnerabilitățile lor, cum să profitați de aceste vulnerabilități în diverse scopuri.

Ce tipuri de hackeri există?

Definiții și explicații extinse ale acestui subiect sunt adesea găsite pe Internet. Cu toate acestea, un mod concis de a explica tipuri cunoscute de hackeri Este următorul:

Hackerii cu pălărie albă

Sunt aceia hackeri dedicati remedierii vulnerabilităților software, definirea metodologiilor, măsurilor de securitate și apărarea sistemelor prin diferite instrumente. Adică sunt acele persoane care se dedică securității în aplicații, sisteme de operare și protecției datelor sensibile, garantând astfel confidențialitatea informațiilor utilizatorilor.

Prin urmare, ele sunt cunoscute și ca „Hackeri etici” și „Ptesteri”.

Hackerii din „Pălăria Neagră” (Pălăria Neagră)

Sunt aceia hackeri informatici dedicați obținerii și exploatării vulnerabilităților în sisteme informatice, baze de date, rețele de calculatoare, sisteme de operare, anumite produse software, printre alte scopuri. Pentru a le sparge securitatea și pentru a atinge diverse scopuri, care sunt de obicei în beneficiul lor propriu sau pentru grupuri criminale de hackeri.

Prin urmare, ele sunt cunoscute și ca „Hackeri neetici” și „Crackeri”.

Hackerii Grey Hat

Sunt aceia hackeri care se află de obicei între cele 2 părți, deoarece acestea sunt de obicei dedicate atât obținerii și exploatării vulnerabilităților, cât și apărării și protecției sistemelor. Și alteori, au tendința de a efectua operațiuni care sunt adesea în conflict din punct de vedere moral.

Ca, efectua hack-uri la grupurile cărora se opun ideologic sau desfășurați proteste cibernetice hacktiviste care pot cauza anumite daune directe sau colaterale terților.

Ce este Ethical Hacking și în ce constă?

Sens

În acest moment, înțelegând bine Originea și semnificația Hacking-ului și Hackers, rămâne doar să înțelegeți și să stăpâniți ce este „Hacking etic” si in ce consta.

În termeni simpli, acest domeniu IT poate fi definit după cum urmează:

El Hacking etic Este domeniul de acțiune care definește munca acelor profesioniști care se dedică și/sau sunt angajați să pirateze un sistem informatic. În scopul de a identifica și repara posibilele vulnerabilități găsite, care împiedică efectiv exploatarea de către „Hackeri rău intenționați” o "biscuiti".

Aceasta înseamnă că respectivul domeniu IT constă în utilizarea personal IT specializat în efectuarea de teste de penetrare a sistemelor informatice și a software-ului. Și întotdeauna, cu scopul de a evalua, întări și îmbunătăți securitatea infrastructurilor evaluate.

testere de stilouri

Si aceste Profesioniști IT sunt de obicei numite "pentesteri". Prin urmare, poziția și funcțiile sale pot fi descrise după cum urmează:

Un Pentester este un profesionist în domeniul informaticii, a cărui sarcină este să urmeze mai multe procese sau pași specifici care garantează o bună examinare sau analiza computerizată. În acest fel, pentru a putea efectua toate întrebările posibile despre defecțiuni sau vulnerabilități într-un sistem informatic analizat. Prin urmare, este adesea numit Auditor de securitate cibernetică.

Prin urmare, Pentestingul este într-adevăr o formă de Hacking, doar această practică este total legal. Din moment ce, are acordul detinatorilor echipamentului de testat, pe langa faptul ca are intentia de a provoca pagube reale pentru a-l corecta.

Unelte

Există multe instrumente pentru a executa sarcini hacking etic, adică, Instrumente de hacking. În plus față de alte instrumente software similare legate de Securitatea IT, prin urmare, o primă privire asupra cunoașterii lor se poate face prin următoarele link-uri:

Rezumat

Pe scurt, „hacking etic” este una dintre multele ramuri ale tehnologiei informatice, care nu numai că sunt de obicei foarte interesante, ci și foarte importante. Din moment ce cei care lucrează acolo, adică hackeri etici (hackeri de computer și pentesteri) efectuează lucrarea admirabilă și vitală a, protejează guvernele și companiile.

Și întotdeauna, prin analiza legala si autorizata a infrastructurilor, echipamentelor, sistemelor și programelor sale pentru a le consolida. Reducerea și astfel evitarea posibilelor atacuri de la așa-numitele hackeri, adică a hackeri sau crackeri rău intenționați.

În plus, sperăm ca această publicație să le permită multora să înțeleagă în dimensiunea cuvenită conceptul cuvântului „Hacker” și „Cracker”, și multe altele înrudite. Printre alte definiții relevante, cum ar fi tipurile de hackeri și instrumentele pe care le folosesc de obicei pentru a funcționa. Și am venit, dacă era nevoie, la „Trezește hackerul ăla pe care toată lumea îl poartă înăuntru”, sperând să facă lucruri grozave, în principal pentru binele altora.