Пользователи с опытом работы в области IT и безопасность она привыкла сталкиваться с техническими терминами, которые другие люди не знают, как определить. Сегодня мы поговорим о DMZ, и мы объясним, для чего она нужна и как ее активировать..

Сегодня компьютерные сети являются неотъемлемой частью любой бизнес-среды, и с точки зрения безопасности они должны быть максимально эффективными, если мы хотим, чтобы безопасность царила в рабочей среде. Одна из функций роутера - блокировать входящие порты сети чтобы защитить его от внешних подключений. Здесь мы говорим о DMZ.

Прежде чем объяснять, что такое DMZ и для чего она нужна, мы хотим выделить очень важный фактор. В любом действии, подразумевающем слова безопасность и информатика, Мы должны быть очень осторожны и всегда выполнять эти настройки, если у нас есть необходимые знания или профессиональная поддержка. С учетом сказанного, давайте посмотрим, что такое DMZ.

Что такое DMZ?

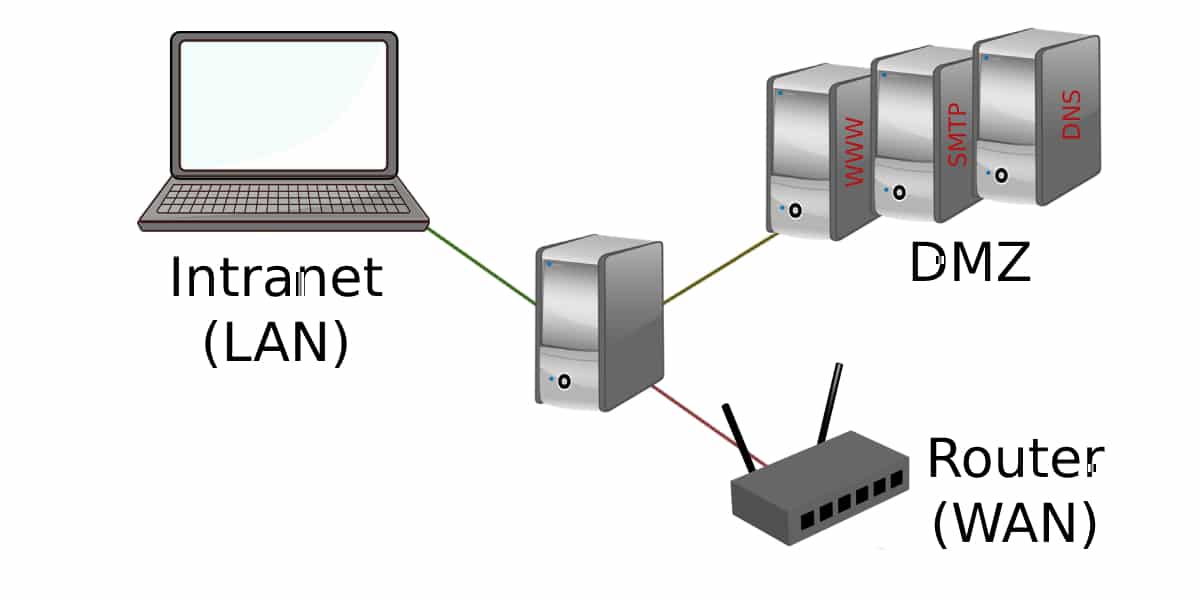

Демилитаризованная зона или демилитаризованная зона - это механизм, обычно используемый в деловой среде для защитить сетевые соединения. Это локальная сеть (частный IP), расположенная между внутренняя сеть любой компании и внешняя сеть к ней (Интернет).

Демилитаризованная зона - это изолированная сеть, находящаяся во внутренней сети компании или организации. То есть DMZ он действует как фильтр между подключением к Интернету и сетью частных компьютеров, на которых он работает. Таким образом, основная цель - убедиться, что соединения между обеими сетями разрешены.

В этой сети находятся те файлы и ресурсы организации, которые должны быть доступны из Интернета (почтовые серверы, файловые серверы, приложения CRM, серверы DNS или ERP, веб-страницы и т. Д.). Таким образом, DMZ устанавливает «зона безопасности» нескольких компьютеров, подключенных к сети.

Для чего это?

DMZ выполняет главную функцию, позволяя компьютерам или хостам предоставлять услуги внешней сети (электронная почта) и функционировать как защитный фильтр для внутренней сети, действуя как «брандмауэр» и защищая его от злонамеренных вторжений, которые могут поставить под угрозу безопасность.

DMZ обычно используются найти компьютеры, которые будут использоваться в качестве серверов, который должен быть доступен для внешних подключений. Эти соединения можно контролировать с помощью трансляции адресов портов (PAT).

DMZ, как мы уже сказали, часто используется в бизнес-среде, но ее также можно использовать в небольшой офис или дом. DMZ можно использовать для выполнить тесты брандмауэра на персональном компьютере или потому что мы хотим сменить роутер, предоставленный компанией.

Активация DMZ маршрутизатора может быть очень полезна в случае невозможности удаленного подключения из-за пределов нашей сети. Это позволяет нам увидеть, в чем заключается сбой, если мы не знаем, есть ли у нас проблема с портом, конфигурация приложения или сбой DDNS.

Какая типичная конфигурация DMZ?

DMZ обычно настраиваются с двумя межсетевыми экранами, добавляя безопасность сети, которую они защищают. В общем, их обычно ставят между брандмауэром что защищает от внешних подключений и еще один брандмауэр, нашел запись внутренней сети или брандмауэра подсети.

В конечном итоге DMZ важные функции сетевой безопасности, предназначенные для защиты данных и предотвращения нежелательных вторжений.

Как настроить DMZ?

Чтобы настроить DMZ, пользователь должен реализовать Определенный и уникальный IP-адрес компьютера, которому требуется услуга. Этот шаг важен, чтобы этот IP-адрес не был потерян и был предназначен для другого компьютера. Затем следует выполнить следующие шаги:

- Войдите в меню Конфигурация DMZ (Находится на маршрутизаторе. Вы можете попробовать найти его в руководстве к маршрутизатору). Мы также можем найти это в районе «Расширенная конфигурация порта».

- Мы выберем тот вариант, который позволит нам доступ к IP-адресу.

- Здесь мы будем удалить брандмауэр что мы хотим отозвать.

Преимущества и недостатки настройки DMZ

преимущество

В общем, настройка DMZ обеспечивает большую безопасность с точки зрения компьютерной безопасности, но следует отметить, что процесс сложный и должен выполняться только пользователем, обладающим необходимыми знаниями в области сетевой безопасности.

Обычно пользователи настраивают DMZ для оптимизации производительности приложения, программы, видеоигры или веб-службы и онлайн-сервисы. Например, включение DMZ полезно для играть с консолями, во многих случаях эта функция нужна именно для того, чтобы правильно играть в сети и не иметь проблем с Умеренный NAT и открытые порты.

Конфигурация DMZ позволяет отключить службы, которые не используются для предотвращать доступ других людей к информации которые содержат оборудование, подключенное к сети.

недостатки

Не все знают, как настроить демилитаризованную зону, поэтому неправильная установка может привести к терять или страдать от копирования всей информации, имеющейся в системе. Следовательно, будет строго необходимо, чтобы это действие выполняли только те, кто полностью уверен в том, что они делают.

Вообще говоря, установка DMZ - это очень выгодно для тех бизнес-сред, где очень необходимо обеспечить максимальную безопасность в концепции сетевых подключений. Следовательно, у вас должны быть ИТ-специалисты, которые правильно настраивают DMZ.

В противном случае, если подтверждение DMZ не будет выполнено аккуратно и подробно, это может быть очень опасно и может привести к потеря информации нашей команды или привлечь злонамеренные внешние вторжения. Мы рекомендуем вам получить профессиональную поддержку в области компьютерной безопасности, если вы думаете о решении этой проблемы.

А вы настроили DMZ своего роутера? Дайте нам знать об этом в комментариях.