Etik hackleme nedir ve nelerden oluşur?

Dünyanın bilgi ve teknoloji haberleri genellikle altyapı, ekipman, sistem ve programlardaki güvenlik açıklarının keşfedilmesi ve kullanılmasıyla ilgili haberlerle doludur. Ayrıca, ülkeler arasındaki bilgisayar saldırılarından, güvenlik başarısızlıklarından ve hatta siber savaş olaylarından ve bunların kamu ve özel altyapılarından. Tüm bu anlatı, modaya uygun veya canlı kalma eğilimindedir. hacker kültürü. Yani, konuyla ilgili her şey Hack Hareketi ve Hackerlar. Ama her şeyden önce, konuyla ilgili "Etik hackleme".

Ve çünkü? Çünkü bilişim teknolojisinin bu alanı, en çok kapsayan ve araştıran alandır. profesyonel BT uzmanlarıtespit etmek, önlemek, azaltmak ve çözmek bilgisayar saldırısı ortaya çıkmasından önce veya sonra. Bu nedenle bugün, dünyanın bu ilginç BT alanını biraz keşfedeceğiz. etik hackleme.

Ve her zamanki gibi, bu yayına girmeden önce, daha çok aşağıdakilerle ilgili bir noktaya değinelim: hacker dünyası, daha spesifik olarak hakkında etik hackleme, ilgilenenler için bazı bağlantılarımızı bırakacağız. önceki ilgili gönderiler aynı ile. Bu yayını okuduktan sonra, bu konudaki bilgilerini artırmak veya pekiştirmek istediklerinde bunu kolayca yapabilmeleri için:

“Cep telefonlarını bilgisayar korsanlarından ve hırsızlıktan nasıl koruyacağını merak eden birçok kullanıcı var, sonuçta birbiriyle ilişkili iki farklı kavram. Ve burada size birçok yararlı ve etkili önlem göstereceğiz.” Cep telefonumu bilgisayar korsanlarından ve hırsızlıktan nasıl korurum

Etik hack hakkında her şey

Hack ve hacker'ların kökeni

Fransız Devrimi

Mantıklı ve makul olduğu için, mevcut bazı literatürde başlangıç noktası olarak alınır. teknolojik korsanlığın kökeni veya modern hack hareketi19. yüzyılın endüstriyel ve teknolojik patlaması sırasında.

O yıllardan beri, mevcut ve ilerici derece sanayileşme ve teknoloji mevcut hassas dengeyi tehdit etmeye başladı. Üretilen zenginliğin sahipleri ile onu üretenler olan işlerin sahipleri arasındaki denge.

Daha doğrusu, anların Fransız Devrimidelikli kartların kullanılmaya başlandığı . Sözde "makine" gibi bazı cihazlarda veya makinelerde yazılım programlarına en yakın şey olduklarını.jakarlı dokuma tezgahı".

ilk bilgisayar saldırısı

yani, Delikli kartlar söz konusu tezgahı otomatikleştirmek için kullanıldı. Bütün bunlar, benzer bir sistem aracılığıyla kod türü delik okumaları kullanılarak oluşturuldu ikili sayılar “bir” (1) ve “sıfır” (0), örneğin modern bilgisayarlarda.

Böylece, kodlama ve depolama tekstil desenleri delikli kartlarda karmaşık. Ve sonuç olarak, lüks kumaş üretmek için uzman dokumacıların büyük becerilerini en aza indirerek ve bunlardan vazgeçerek. Yani, iş ilanlarının sayısını azalttı o sektör için.

Bunun sonucunda, bilinen ilk bilgisayar saldırılarından biri, öyle diyebiliriz. tarafından verilen kızgın dokumacılar (kötü niyetli bilgisayar korsanları) karşı Jakarlı dokuma tezgahları (tekstil makineleri veya bilgisayarlar). Mekanizmalarını bloke etmek ve onlara zarar vermek amacıyla üzerlerine tahta ayakkabı fırlatarak.

Genellikle eşdeğer olarak alınan şey, aşağıdakilerden birinin ilk hizmet reddi saldırısı veya işyerlerindeki bilgisayarlı ekipmanlara bilgisayar sabotajı.

hacker haberleri

Hack Hareketinin Kökeni

Zaten modern zamanlarımızda, 20. ve 21. yüzyıllar, modern bilgisayar korsanları ile daha spesifik olarak ilişkili olma eğilimindedir. Bilgi ve İletişim Teknolojileri (BİT).

Çünkü, bunlarla genellikle faaliyetlerini yürütmek, bilgi ve fikirlerini yaymak ve eylemlerini yaymak. Böylece, kağıt ve kalem ya da geleneksel iletişim araçları (yazılı basın, radyo ve televizyon) aracılığıyla fiziksel eylemlerin veya propagandanın yerini alır.

Sonuç olarak, şimdi modern bilgisayar korsanları daha doğrudan ilişkilidir bilgisayarlar aracılığıyla internet kullanımı, cep telefonları, tabletler veya diğer ekipmanlar. Ve esas olarak, kullanımı yoluyla özgür yazılım ve açık kaynaklı programlar.

Özgür Yazılım Hareketi ile İlişki

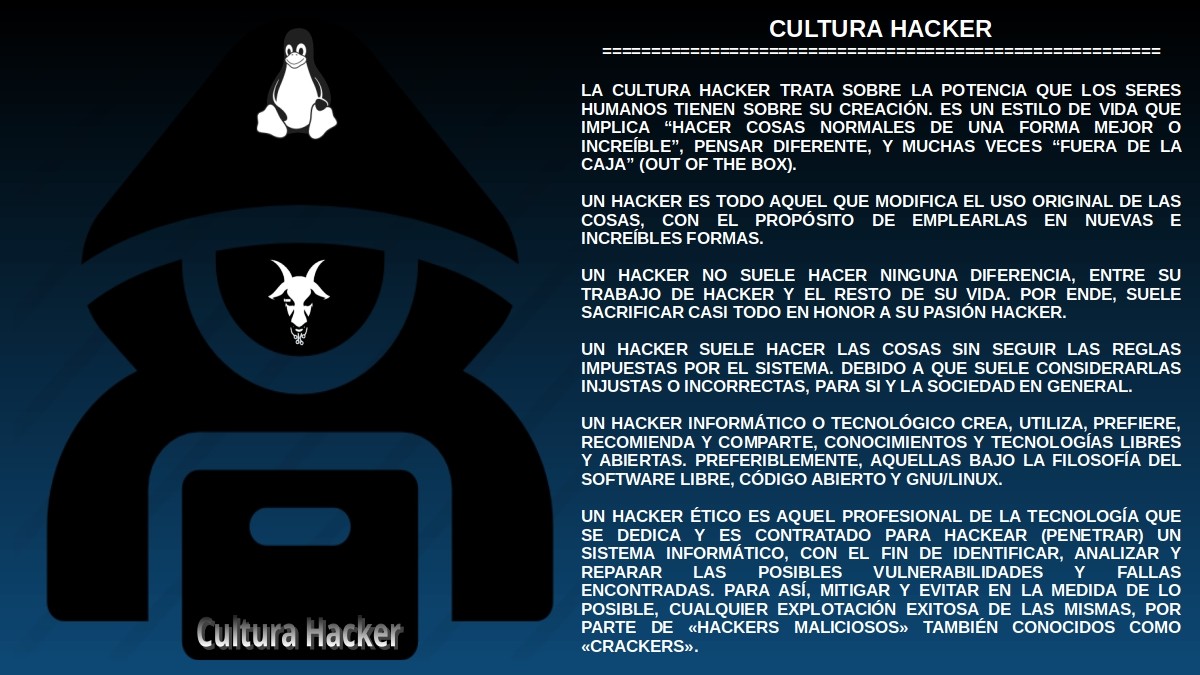

Bu her şeyden çok, çünkü "Hacker" teriminin kökeni genellikle etrafında bulunur 20. yüzyılın ikinci yarısı. Ve kendini, dünyanın kulüpleri ve laboratuvarlarıyla ilişkilendirme eğilimindedir. Massachusetts Teknoloji Enstitüsü (Massachusetts Institute of Technology, İngilizce veya sadece MIT).

Gibi, çalışanları ve üyeleri, hacker kültürünün öncüleriydi.. Bunlar, 50'li yılların sonunda, grubun başındaki üyelere bu ismi (hacker) verdi. teknik sorunları giderme. Bunların çoğu, bir istihdam felsefesi aracılığıyla çözüldü. ücretsiz bilgi ve araçlarbirbirleriyle ve başkalarıyla paylaştıklarını.

Bu nedenle sıklıkla ilişkilendirilir. hacker hareketi al Özgür Yazılım Hareketi (SL) ve Açık Kaynak (OC). Çünkü ikincisi, amaçlarına ulaşmak için kendi bilgi ve alternatif teknolojilerine sahip olma, güvenli ve güvenilir olma ihtiyacı nedeniyle birinciden doğar.

Hacking ve Bilgisayar Hackerları Nedir?

Kelime kökenli hacker

kökeni olduğu söylenmektedir. "Hacker" kelimesi, gelen "hack" kelimesi, İngilizce'de "kesmek veya kesmek" anlamına gelen artı "er" eki “Bir eylemi gerçekleştiren vekil veya kişi” ile ilgilidir. Bu, kelimenin doğrudan ağaçlarla ilgili olmasını sağlar. Bu nedenle geçmişte, bir kişinin hacker olduğunu söylemek, söz konusu işi yürütmekten sorumlu olan, yani oduncu olarak çalışan bir kişiye atıfta bulundu.

Ancak zamanla bu kelime, bilgi işlem alanı çünkü teknisyenler gerektiğinde bazı cihazı tamir et, sık sık Kaba güç kullandılar. Ve bilgisayarların ve diğer benzer ekipmanların yanına keskin bir darbe ile.

Ve böylece, ilk başta denilebilir ki, "hack" kelimesi ile ilişkili Günlük sorunları yenilikçi veya farklı yollarla çözmekyani geleneksel olmayan veya geleneksel bir şekilde.

Ancak söz konusu olduğunda Bilişim ve Bilişim alanı, ifade edilebilir ki, "hack" kelimesi doğrudan atıfta bulunur güvenlik açıklarının aranması ve kullanılması teknolojik altyapılarda (ağlar, ekipman, sistemler ve programlar).

bilgisayar korsanları

Sonuç olarak, bir Bilgisayar açısından hacker olarak tanımlanabilir veyaolan bir kişigenellikle bilgisayar teknolojilerini gelişmiş veya olağanüstü bir şekilde kullanır ve ustalaşır. Bu şekilde bilgi kaynaklarına ve bilgi platformlarına (sosyal, politik, ekonomik, kültürel ve teknolojik) erişim sağlamak için değişiklikleri başarmak veya başarısızlığı göstermek.

Bu nedenle, a bilgisayar korsanı her zaman yürü sürekli teknolojik bilgi arayışı, bilgisayar sistemleri ile ilgili her şeyde. Ayrıca güvenlik mekanizmaları, güvenlik açıkları, bu güvenlik açıklarından çeşitli amaçlarla nasıl yararlanılacağı.

Ne tür bilgisayar korsanları vardır?

Bu konunun kapsamlı tanımları ve açıklamaları genellikle internette bulunur. Ancak konuyu kısa ve öz bir şekilde bilinen bilgisayar korsanları türleri Aşağıdaki gibidir:

Beyaz Şapkalı Hackerlar

Onlar o kendini yazılım açıklarını düzeltmeye adamış bilgisayar korsanları, metodolojilerin tanımı, güvenlik önlemleri ve sistemlerin farklı araçlarla savunulması. Başka bir deyişle, uygulamalarda, işletim sistemlerinde ve hassas verilerin korunmasında güvenliğe adanmış, böylece kullanıcı bilgilerinin gizliliğini garanti eden kişilerdir.

Bu nedenle, aynı zamanda olarak da bilinirler. “Etik Hackerlar” ve “Ptestçiler”.

"Black Hat" Hackerları (Black Hat)

Onlar o güvenlik açıklarını elde etmeye ve bunlardan yararlanmaya adanmış bilgisayar korsanları diğer amaçların yanı sıra bilgi sistemlerinde, veritabanlarında, bilgisayar ağlarında, işletim sistemlerinde, belirli yazılım ürünlerinde. Güvenliklerini kırmak ve genellikle kendi çıkarları için veya suçlu hacker grupları için çeşitli amaçlara ulaşmak.

Bu nedenle, aynı zamanda olarak da bilinirler. "Etik Olmayan Hackerlar" ve "Krakerler".

Gri Şapka korsanları

Onlar o genellikle 2 taraf arasında olan bilgisayar korsanları, çünkü genellikle hem güvenlik açıklarını elde etmeye ve bunlardan yararlanmaya hem de sistemlerin savunmasına ve korunmasına adanmışlardır. Diğer zamanlarda, genellikle ahlaki bir bakış açısıyla çatışan operasyonları gerçekleştirme eğilimindedirler.

Gibi, hack yapmak ideolojik olarak karşı oldukları veya hacktivist siber protestolar düzenleyin üçüncü şahıslara belirli doğrudan veya tali zararlara neden olabilecek.

Etik Hacking nedir ve nelerden oluşur?

Anlam

Bu noktada konuyu anlamak Hacking ve Hacker'ların kökeni ve anlamı, sadece neyin ne olduğunu anlamak ve ustalaşmak için kalır. "Etik hackleme" ve nelerden oluşur.

Basit bir ifadeyle, bu BT alanı aşağıdaki gibi tanımlanabilir:

El Etik hackleme Kendilerini adayan ve/veya bir bilgisayar sistemini hacklemek için işe alınan profesyonellerin çalışmalarını tanımlayan eylem alanıdır. Bulunan olası güvenlik açıklarını belirlemek ve onarmak için, "Kötü niyetli bilgisayar korsanları" o "kraker".

Bu, söz konusu BT alanının aşağıdakilerin kullanımından oluştuğu anlamına gelir. uzman BT profesyonel kadrosu bilgisayar sistemleri ve yazılımlarının sızma testlerinin yürütülmesinde. Ve her zaman, değerlendirilen altyapıların güvenliğini değerlendirmek, güçlendirmek ve geliştirmek amacıyla.

kalem test cihazları

Ve bunlar BT uzmanları genellikle denir "pentesterler". Bu nedenle konumu ve işlevleri şu şekilde açıklanabilir:

Bir Pentester, bilgisayar bilimi alanında bir profesyoneldir.işi, iyi bir sınav veya bilgisayar analizi. Bu şekilde, ilgili tüm olası sorgulamaları yapabilmek için analiz edilen bir bilgisayar sistemindeki hatalar veya güvenlik açıkları. Bu nedenle, genellikle denir Siber Güvenlik Denetçisi.

Bu duruma göre, Pentesting gerçekten bir Hacking şeklidir, sadece bu uygulama tamamen yasal. Zira, düzeltmek için gerçek zarar verme kastına ek olarak, test edilecek ekipman sahiplerinin rızasına sahiptir.

Araçlar

görevlerini yürütmek için birçok araç vardır. etik hacklemeIe Hacking Araçları. ile ilgili diğer benzer yazılım araçlarına ek olarak BT Güvenliği, bu nedenle, bunları bilmeye ilk bakış, aşağıdaki bağlantılar aracılığıyla yapılabilir:

Resumen

Kısacası, "etik hackleme" birçoklarından biri bilgisayar teknolojisi dalları, ki bunlar genellikle çok heyecan verici olmakla kalmaz, aynı zamanda çok önemlidir. Orada çalışanlar, yani etik bilgisayar korsanları (bilgisayar korsanları ve pentesterler) takdire şayan ve hayati çalışmalarını gerçekleştirmek, hükümetleri ve şirketleri korumak.

Ve her zaman, tarafından yasal ve yetkili analiz altyapılarını, ekipmanlarını, sistemlerini ve programlarını güçlendirmeye yöneliktir. Sözde saldırılardan kaynaklanan olası saldırıları azaltmak ve böylece önlemek hackeryani kötü niyetli bilgisayar korsanları veya krakerler.

Ayrıca, bu yayının birçok kişinin kelime kavramını kendi uygun boyutunda anlamasını sağlayacağını umuyoruz. "Hacker" ve "Krakter"ve daha birçok ilgili olanlar. Hacker türleri ve genellikle çalışmak için kullandıkları araçlar gibi diğer ilgili tanımlar arasında. Ve gerekirse geldim. "herkesin içinde taşıdığı o hacker'ı uyandırın", büyük şeyler yapmayı umarak, özellikle başkalarının iyiliği için.